Comment garder les mots de passe invisibles lors de l'exécution d'une commande comme argument SSH

Garder nos mots de passe bien protégés est quelque chose que nous devons tous prendre au sérieux, mais que faites-vous si programme ou application affiche votre mot de passe à la vue lorsque vous le tapez?

La session de questions-réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement de sites Web Q & A gérés par la communauté.

La question

Le lecteur SuperUser user110971 veut savoir comment garder les mots de passe invisibles lors de l'exécution d'une commande en tant qu'argument SSH:

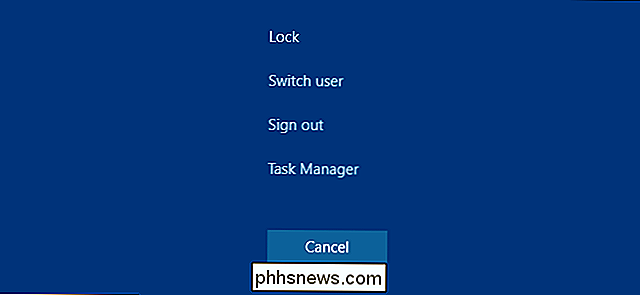

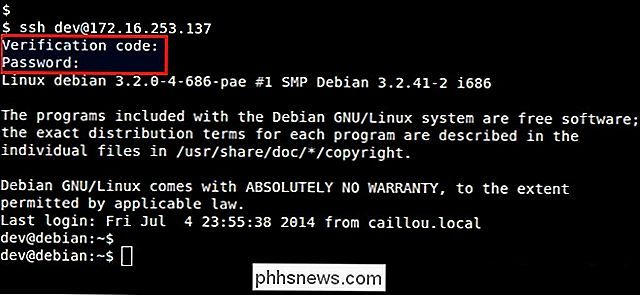

Si j'exécute cette commande et commence à taper le mot de passe MySQL, le mot de passe est visible:

- ssh user @ server 'mysql -u user -p'

Comment puis-je éviter cela? Si je me connecte via SSH et exécute la commande MySQL, alors tout va bien.

Comment garder les mots de passe invisibles lors de l'exécution d'une commande comme argument SSH?

Le contributeur SuperUser Answer

Toby Speight a la réponse pour nous:

Si vous fournissez une commande à distance, SSH n'attribue pas tty , donc la commande à distance est incapable de désactiver echo. Vous pouvez forcer SSH à fournir tty en utilisant l'option -t :

- ssh -t utilisateur @ serveur 'mysql -u utilisateur -p'

L'option équivalente ( pour -o ou pour le fichier de configuration) est RequestTTY . Je déconseille de l'utiliser dans le fichier de configuration car il peut avoir des effets indésirables pour les commandes non interactives.

Vous avez quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Découvrez le fil de discussion complet ici.

Crédit d'image: Captures d'écran Linux (Flickr)

HP vient d'installer du matériel de télémétrie bouffi sur votre PC. Voici comment le supprimer

Pour ne pas être surpassé par d'autres fabricants de PC terribles, HP installe tranquillement, à distance, un service de télémétrie appelé "HP Touchpoint Manager" sur ses PC depuis au moins le 15 novembre. 2017. Il envoie des données à HP, introduisant des failles de sécurité, et généralement ralentissant les PC Ce que fait HP Touchpoint Manager, et pourquoi vous ne le voulez probablement pas CONNEXION: Comment vérifier si votre L'ordinateur portable HP possède le Keylogger Conexant Le site Web HP Touchpoint Manager indique que ce service est un outil de gestion à distance "fourni dans le cadre des fonctionnalités d'analyse et de gestion proactive de HP Service as a Service (DaaS)".

Comment faire des machines virtuelles Linux et macOS gratuitement avec Parallels Lite

Parallels est sans aucun doute le meilleur logiciel de virtualisation sur Mac, et plus tôt cette année, ils ont tranquillement ajouté une nouvelle application appelée Parallels Desktop Lite sur le Mac App Store - et contrairement à son cousin, il est gratuit à télécharger. Le piège: si vous voulez utiliser des machines virtuelles Windows, vous devrez payer 60 $ par an pour un abonnement.