10 astuces de sécurité pour smartphone

Vous avez probablement beaucoup lu sur les pirates informatiques et sur la façon de protéger votre ordinateur, mais pour une raison quelconque, la plupart des gens ne s'intéressent pas vraiment à la sécurité des smartphones. Peut-être parce que ce n'est pas comme un disque dur traditionnel où vous stockez tous vos documents, images, vidéos, etc., mais les utilisateurs hyperactifs d'aujourd'hui emmagasinent beaucoup d'informations qui sont très sensibles et que d'autres, comme les hackers, aimeraient re surfer sur le Web à Starbucks.

Heureusement, la sécurité des smartphones gagne du terrain et il y a de nombreuses choses que vous pouvez faire pour éviter que votre smartphone ne soit piraté. En fait, beaucoup de mesures que vous prenez pour protéger votre ordinateur peuvent également être utilisées pour protéger votre smartphone. Si vous avez des conseils pour sécuriser votre smartphone, faites-le nous savoir dans les commentaires.

1. Utilisez des codes d'accès partout

Que vous ayez un téléphone Android ou un iPhone, vous pouvez empêcher l'accès à votre appareil en ajoutant un mot de passe ou un schéma de verrouillage sur Android. Cette mesure de sécurité simple peut empêcher les informations sensibles d'être vues par d'autres. Ceci est particulièrement important si vous avez un tas d'applications installées où des données personnelles sont stockées comme des applications financières (menthe, applications bancaires, etc.), des applications de journal (DayOne), des applications de notes (Evernote), etc Sur certaines de ces applications comme Mint et DayOne, vous pouvez ajouter un mot de passe spécifiquement pour cette application, ce que je fais toujours en plus du mot de passe pour protéger l'écran d'accueil.

Le mot de passe de l'écran d'accueil est important car beaucoup d'applications de courrier électronique (Mail sur iPhone et Gmail sur Android) ne disposent même pas d'une option permettant de coder votre courrier électronique. Les courriels peuvent contenir beaucoup d'informations privées et comme la plupart des gens vont à des fêtes et laissent leurs téléphones sur des tables et des compteurs, il est très facile pour quelqu'un de fouiner dans vos affaires.

2. Protégez votre iCloud et votre compte Google

La deuxième chose que la plupart des gens ne réalisent pas est que si quelqu'un peut entrer dans votre compte iCloud ou Google, ils peuvent avoir accès à un grand nombre de données que vous pourriez créer et modifier à partir de votre smartphone. En ces temps, c'est un inconvénient nécessaire pour activer la vérification en deux étapes sur ces deux comptes. J'ai décrit comment sécuriser votre compte Google et comment configurer correctement les options de sauvegarde et de récupération pour la validation en deux étapes.

C'est assez ridicule, mais votre identifiant Apple contrôle essentiellement l'accès à chaque service Apple qui existe actuellement depuis iTunes vers iCloud, FaceTime vers iMessage, etc., etc. Si quelqu'un peut accéder à votre identifiant Apple, il peut faire des ravages sur votre vie Apple, y compris l'effacement votre iPhone, iPad et Mac à distance. C'est à peu près le même problème avec Google. Votre compte Google vous connecte essentiellement à tous les services Google, de YouTube à Gmail, en passant par Google Play, Google Maps, Google Agenda, Picasa, Google+, etc., etc.

3. Évitez le jailbreaking ou l'enracinement de votre smartphone

Si vous savez vraiment ce que vous faites et vous jailbreaker ou rooter votre téléphone pour le plaisir et le plaisir, alors bon pour vous. Si vous voulez le faire parce que vous en avez entendu parler dans les nouvelles et que vous voulez être «libre» des contraintes et des restrictions, alors vous devriez éviter complètement le processus. Premièrement, il peut gâcher votre téléphone et vous causer plus de chagrin que de bonheur. Deuxièmement, vous ne serez pas en mesure de mettre à jour votre téléphone avec les dernières mises à jour de l'OS, car il sera dans un mode non pris en charge.

Oui, vous pouvez installer certaines applications et personnaliser les paramètres que vous ne pourriez pas faire autrement, mais cela signifie que vous téléchargez également des applications susceptibles de contenir des logiciels malveillants. Vous avez déjà ce problème sur Android car ils ne sont pas aussi restrictifs que Apple sur ce qui se passe dans l'App Store. Ce qui nous amène au point suivant.

4. Soyez prudent avec les applications que vous installez

Ceci est particulièrement important sur les appareils Android. Google a récemment supprimé 50 000 applications suspectées d'être des logiciels malveillants. Il n'y aura pas de pénurie d'applications contenant des logiciels malveillants, des virus ou d'autres logiciels sournois pour voler vos données ou endommager votre téléphone. L'App Store d'Apple a également ce problème, mais dans une moindre mesure. Apple soumet chaque application avant qu'elle ne soit répertoriée dans le magasin et procède régulièrement à la suppression des applications du magasin considérées comme violant les règles du magasin.

Consultez cet article qui explique comment plus de 32 millions d'appareils Android ont été infectés par des logiciels malveillants en 2012 et comment 95% des logiciels malveillants ciblent les appareils Android. C'est bien si vous détestez Apple, mais le fait est que si vous possédez un appareil Android, vous devez faire très attention à télécharger des applications. Vérifiez les avis, vérifiez s'ils ont un site Web, effectuez une recherche dans Google avec le nom de l'application, etc.

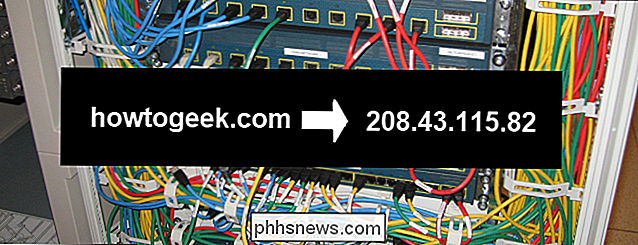

5. Utilisez une application à la place du navigateur

Si vous effectuez des opérations bancaires sur votre téléphone ou sur des opérations boursières ou toute autre information transmettant des informations sensibles entre votre téléphone et Internet, il est préférable d'utiliser une application officielle pour ce site ou cette entreprise plutôt que d'utiliser le navigateur sur votre téléphone.

Par exemple, Chase, Bank of America, Vanguard, ScottTrade, Mint, et beaucoup d'autres grandes institutions financières ont leurs propres applications pour iOS et Android. Les connexions sécurisées sont également prises en charge sur les navigateurs de smartphone, mais vous serez un peu plus sûr si vous disposez d'une application officielle qui peut avoir des fonctions de sécurité supplémentaires.

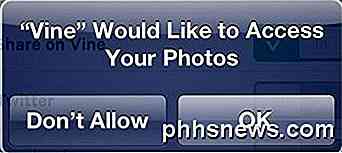

6. Contrôler ce qu'une application peut accéder

Vous avez probablement déjà vu le message suivant sur votre iPhone:

Il y a toutes sortes de ces messages "AppName aimerait accéder à vos données". Les données peuvent être des photos, l'emplacement, les contacts, etc., soyez toujours attentif et ne cliquez pas sur OK tout le temps. Si vous cliquez tout le temps, il est préférable de choisir Ne pas autoriser et si vous ne pouvez plus utiliser l'application plus tard, vous pouvez y retourner manuellement et le modifier pour autoriser l'accès. La plupart d'entre elles sont des demandes très légitimes et ne causeront aucun préjudice, mais il vaut mieux être prudent.

Sur Android, c'est encore pire car certaines applications vont demander des permissions sur tout, même si elles n'en ont pas besoin. Vous pouvez lire ce post de Lifehacker sur la façon de vous protéger des applications Android qui demandent trop d'autorisations. Il y a aussi beaucoup plus d'autorisations sur Android que sur iOS, donc encore une fois, vous devez être plus prudent si vous êtes un utilisateur Android.

7. Conserver les données sauvegardées

Ce n'est pas seulement une bonne idée de garder votre smartphone sauvegardé au cas où vous le laissez tomber dans les toilettes, mais aussi s'il est volé et vous devez le nettoyer à distance. Les utilisateurs d'Apple peuvent installer l'application Find My iPhone, qui vous permet de verrouiller à distance un téléphone et de l'effacer à distance si vous savez qu'il a été volé.

Si vos données ne sont pas sauvegardées, vous perdrez tout si elles sont volées. Si vous le sauvegardez localement ou dans le cloud, vous pourrez effacer votre téléphone et récupérer toutes vos données sur votre nouveau téléphone. Vous pouvez soit synchroniser votre smartphone avec votre ordinateur en utilisant iTunes, soit le sauvegarder dans le cloud via iCloud.

Sur Android, il existe un outil de sauvegarde intégré, mais il ne sauvegarde pas tout sur votre téléphone comme le fait l'iOS. Au lieu de cela, vous devrez compter sur des applications tierces dans le Google Play Store pour sauvegarder complètement votre téléphone. Notez qu'Android dispose également d'une fonction d'effacement à distance, mais vous devez d'abord l'installer en installant certaines applications.

8. Signaler votre téléphone volé

Au cours des derniers mois, une base de données de téléphones volés a été créée et partagée entre les principaux fournisseurs de services sans fil. Vous pouvez signaler que votre téléphone a été volé, ce qui empêchera quiconque de se connecter au transporteur et d'utiliser des données ou des minutes. S'ils essaient de l'essuyer, de remplacer la carte SIM, etc., il ne leur permettra toujours pas d'activer sur l'un des transporteurs à cause du numéro de série. Vous pouvez visiter les pages suivantes pour signaler que votre smartphone a été volé et empêcher le voleur de se connecter à un opérateur sans fil:

AT & T, Verizon, Sprint, T-Mobile

9. Mettez à jour le système d'exploitation

Tout comme vous devez constamment installer des mises à jour de sécurité Microsoft pour votre PC, c'est une bonne idée d'installer les dernières mises à jour pour votre smartphone. Vous pouvez attendre quelques jours et assurez-vous qu'il n'y a pas de problèmes majeurs avec la mise à jour comme la dégradation de la vie de la batterie, etc, mais si rien ne ressort, mettez à jour le téléphone.

En plus de mettre à jour le système d'exploitation, il est également judicieux de mettre à jour les applications installées sur votre téléphone. C'est incroyable combien de smartphones j'ai rencontrés où il y a 10, 20, 30+ applications qui ont des mises à jour dont aucune n'a été installée. Ces mises à jour peuvent inclure de nouvelles fonctionnalités, mais beaucoup d'entre elles sont des corrections de bogues, des mises à jour de performances et des correctifs de sécurité.

10. Sans fil et Bluetooth

Lorsque vous n'êtes pas à la maison, il est préférable d'essayer de désactiver complètement le sans fil et le bluetooth et d'utiliser votre connexion 3G ou 4G si vous le pouvez. Au moment où vous vous connectez à un réseau sans fil non sécurisé, vous êtes ouvert aux pirates qui recherchent des victimes sur le réseau. Même si vous n'êtes pas en train de faire des opérations bancaires ou de faire autre chose qui implique des données sensibles, un pirate informatique peut toujours essayer de se connecter à votre smartphone et de voler des données, etc.

Quand il s'agit de Bluetooth, le piratage est moins commun, mais il gagne en popularité car les gens commencent à utiliser la technologie au-delà des casques. Maintenant, vous avez des montres connectées à votre téléphone via des bandes Bluetooth et fitness et une foule d'autres gadgets. Si le bluetooth est activé et détectable, il offre aux hackers un autre moyen de voir les données transmises entre l'appareil Bluetooth et votre téléphone.

Espérons que ces conseils vous aideront dans le cas malheureux où votre téléphone est perdu ou volé. J'ai personnellement dû effacer un iPhone parce que je l'avais perdu et j'ai réalisé plus tard que quelqu'un utilisait les applications et la connexion de données. Cela ne se reproduira certainement plus, même si mon téléphone est perdu ou volé parce que je me suis assuré qu'il soit aussi protégé que possible. Si vous avez d'autres astuces pour sécuriser votre smartphone, faites-le nous savoir dans les commentaires. Prendre plaisir!

Comment désactiver et supprimer votre historique "Ok Google"

"Ok Google" est un excellent outil que beaucoup d'entre nous considèrent déjà comme allant de soi, mais saviez-vous que Google stocke toutes vos recherches? Ou, que vous pouvez aller dans votre historique de recherche, les écouter, et les supprimer? Ce n'est pas un secret que beaucoup de gens utilisent Google et ses services pour un large éventail de choses, et dans le processus, Google est capable Qu'il s'agisse de simples recherches ou d'un historique détaillé de partout où nous allons, si nous ne sommes pas au courant, Google ne mettra pas longtemps à compiler L'utilisation du service Ok Google n'est pas différente, la société stocke toutes les instances de quand nous l'utilisons.

Où télécharger Windows 10, 8.1 et 7 ISO Légalement

Vous pouvez réinstaller Windows à partir de zéro en utilisant la clé de produit fournie avec votre PC, mais vous devrez trouver vous-même les supports d'installation . Microsoft propose des fichiers ISO gratuits à télécharger. Il suffit de savoir où chercher. Il y a peu de façons de le faire, mais elles sont toutes droites et étroites - vous n'aurez pas à visiter un site BitTorrent pour télécharger des images ISO qui peuvent être remplies malware.