Surveiller un dossier pour les modifications à l'aide du moniteur de répertoire

Si vous recherchez un outil avancé pour surveiller les modifications apportées à un dossier ou un répertoire, ne cherchez pas plus loin que DirectoryMonitor. Le programme prend plusieurs formes, l'une étant complètement gratuite. La version gratuite peut gérer les tâches de surveillance pour la plupart des gens, mais si vous avez besoin de plus de fonctionnalités, vous pouvez soit les acheter à la carte ou vous pouvez acheter la version Pro pour 99 $ qui comprend tout.

Encore une fois, la version gratuite du programme fait un excellent travail de surveillance et était plus que suffisant pour mes besoins. Dans cet article, je vais vous guider à travers la mise en place et vous montrer ce qu'il est capable de faire. Juste pour info, ce programme ne capture pas le changement réel dans le contenu des fichiers, seulement le fait que les fichiers / dossiers ont été modifiés, ajoutés, supprimés, ou renommés.

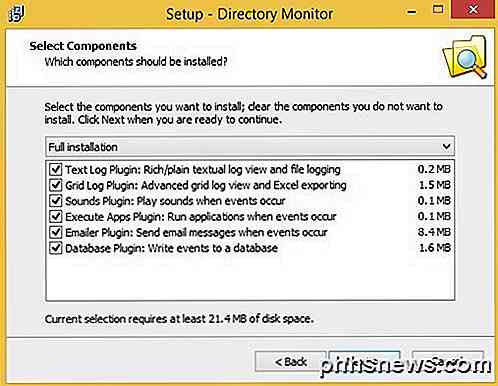

Allez-y et téléchargez le programme et installez-le. Pendant l'installation, vous obtiendrez une fenêtre où vous pouvez choisir certains composants.

Vous pouvez les laisser tous cochés, mais si vous ne prévoyez pas d'acheter le programme, vous pouvez décocher certaines options comme les plugins Grid Log, Sounds, Emailer et Database. Ces quatre plugins peuvent être achetés individuellement pour 5 $ à 20 $ chacun à l'intérieur du programme.

Une fois installé, cliquez sur le bouton Ajouter en haut à droite ou cliquez sur Répertoires, puis sur Ajouter . Vous devriez maintenant voir la boîte de dialogue principale Ajouter un dossier.

Ici vous pouvez choisir toutes les options, qui sont assez nombreuses. Pour commencer, allez-y et choisissez le répertoire que vous voulez surveiller. La meilleure chose à propos de ce programme est que vous pouvez surveiller les répertoires locaux ou réseau dans la version gratuite. Pour les répertoires réseau, vous pouvez ajouter un nom d'utilisateur et un mot de passe si nécessaire.

Sous Événements, vous pouvez choisir de surveiller les nouveaux fichiers, les modifications, les suppressions, les renommes et l'accès aux fichiers. Sous Options, vous pouvez choisir de surveiller uniquement le répertoire de niveau supérieur ou tous les sous-répertoires si vous le souhaitez. Vous pouvez également surveiller les modifications apportées aux attributs de fichier et aux paramètres de sécurité. Le Pro ou payé pour les options ont un petit verrou à côté d'eux. Enfin, vous pouvez choisir de surveiller uniquement les répertoires, uniquement les fichiers ou les deux.

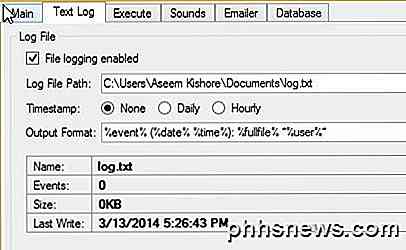

Si vous cliquez sur Text Log, vous pouvez activer et activer la journalisation des fichiers et choisir le format de sortie souhaité. Le fichier journal contiendra les mêmes données que celles que vous verrez dans la vue Journal des textes sur la page principale du programme.

Sous l'onglet Exécuter, vous pouvez choisir d'exécuter une application chaque fois qu'un événement se produit. Cela peut être pratique si vous souhaitez exécuter un programme de ligne de commande ou un script qui entre les informations dans une base de données, etc. Les onglets Sons, Emailer et Base de données sont tous des options payantes supplémentaires si vous en avez vraiment besoin.

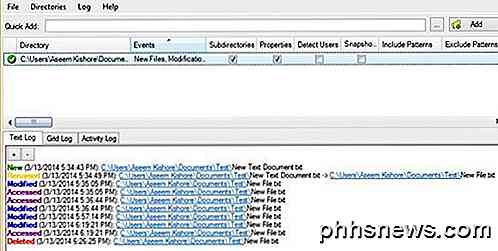

Une fois que vous avez ajouté le dossier, vous le verrez dans la fenêtre supérieure avec une coche verte. Cela signifie qu'il est actuellement surveillé. Vous pouvez maintenant le tester en ajoutant, en renommant et en modifiant des fichiers et des dossiers. Vous pouvez voir ci-dessus que j'ai créé un nouveau fichier à 5:34 appelé New Text Document.txt, puis l'ai renommé New File.txt. Je pense qu'il l'a modifié et a accédé au fichier plusieurs fois.

Comme je l'ai mentionné précédemment, ce programme ne capture pas le contenu des fichiers, donc vous ne pouvez pas voir ce que j'ai ajouté au fichier texte, seulement que je l'ai modifié plusieurs fois. Une autre limitation à la version gratuite est que vous ne pouvez pas l'utiliser en arrière-plan en tant que service Windows, sauf si vous achetez la version PRO. Cela signifie que vous devez continuer à utiliser l'application sur votre ordinateur tout le temps. Heureusement, vous pouvez le fermer et il va simplement se déplacer dans la zone de notification dans la barre des tâches.

L'autre limitation légèrement ennuyante que j'ai trouvée était que vous obteniez beaucoup d'événements modifiés sans montrer exactement quelle était la cause. Par exemple, lorsque vous ouvrez le fichier et l'enregistrez avec ou sans modifications, vous obtenez un événement Modified, ce qui est logique. Toutefois, si vous modifiez les autorisations sur le fichier ou toute autre propriété comme Caché ou Lecture seule, vous obtenez même une modification. Il serait plus utile de vous dire qu'une autorisation a été modifiée ou qu'une propriété du fichier / dossier a été modifiée.

Globalement, cependant, le programme fait un excellent travail de vous informer quand quelque chose arrive à un fichier ou un dossier. Le programme est mis à jour très souvent et de nouvelles fonctionnalités sont toujours ajoutées. Ils semblent également écouter leurs clients dans les forums car plusieurs des nouvelles fonctionnalités à venir sont des demandes directes des utilisateurs du forum. Si vous connaissez un peu de codage, vous pouvez également écrire vos propres plugins, même si vous devez acheter la version PRO pour le faire.

Si vous essayez de mettre en place un type spécifique de surveillance, laissez-nous savoir dans les commentaires et nous pouvons essayer de vous aider avec des difficultés. Prendre plaisir!

Comment utiliser la recherche de langue naturelle dans Spotlight

D'OS X Bien que vous puissiez cliquer sur OS X pour trouver ce dont vous avez besoin, rien n'est plus simple ou efficace que Spotlight. Spotlight est plus facile à utiliser que vous ne le pensez, grâce à sa nouvelle recherche en langage naturel. Avant de commencer une recherche naturelle, nous voulons expliquer ce que Spotlight still ne peut pas faire.

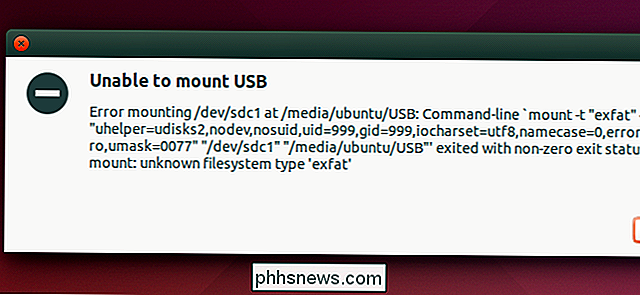

Comment monter et utiliser un lecteur exFAT sous Linux

Le système de fichiers exFAT est idéal pour les lecteurs flash et les cartes SD. C'est comme FAT32, mais sans la limite de taille de fichier de 4 Go. Vous pouvez utiliser des lecteurs exFAT sous Linux avec un support complet en lecture-écriture, mais vous devrez d'abord installer quelques paquets. Essayez de connecter un lecteur formaté exFAT sans installer le logiciel requis et vous verrez souvent "Impossible de mount "message d'erreur disant" type de système de fichiers inconnu: 'exfat'.