Fonctionnement de la nouvelle protection contre les attaques de Windows Defender (et comment la configurer)

La mise à jour de Microsoft Fall Creators ajoute enfin une protection d'exploitation intégrée à Windows. Vous deviez auparavant chercher cela sous la forme de l'outil EMET de Microsoft. Il fait maintenant partie de Windows Defender et est activé par défaut.

Fonctionnement de la protection contre les attaques de Windows Defender

CONNEXION: Nouveautés de la mise à jour des créateurs d'automne de Windows 10, disponible maintenant

-exploit des logiciels tels que EMET (Enhanced Mitigation Experience Toolkit) de Microsoft ou Malwarebytes Anti-Malware, plus convivial, qui contient une puissante fonctionnalité anti-exploit (entre autres). L'EMET de Microsoft est largement utilisé sur les plus grands réseaux où il peut être configuré par les administrateurs système, mais il n'a jamais été installé par défaut, nécessite une configuration et une interface déroutante pour les utilisateurs moyens.

des définitions de virus et des heuristiques pour attraper les programmes dangereux avant qu'ils puissent fonctionner sur votre système. Les outils anti-exploit empêchent en fait de nombreuses techniques d'attaque populaires de fonctionner, de sorte que ces programmes dangereux ne se retrouvent pas sur votre système en premier lieu. Ils permettent certaines protections du système d'exploitation et bloquent les techniques d'exploitation courantes de la mémoire, de sorte que si un comportement semblable à un exploit est détecté, ils mettent fin au processus avant que quelque chose de mal ne se produise. En d'autres termes, ils peuvent se protéger contre de nombreuses attaques zero-day avant d'être corrigés.

Cependant, ils pourraient potentiellement causer des problèmes de compatibilité, et leurs paramètres pourraient devoir être modifiés pour différents programmes. C'est pourquoi EMET était généralement utilisé sur les réseaux d'entreprise, où les administrateurs système pouvaient modifier les paramètres, et non sur les PC domestiques.

Windows Defender inclut maintenant plusieurs de ces mêmes protections, qui étaient initialement trouvées dans Microsoft EMET. Ils sont activés par défaut pour tout le monde et font partie du système d'exploitation. Windows Defender configure automatiquement les règles appropriées pour les différents processus en cours d'exécution sur votre système. (Malwarebytes affirme toujours que sa fonctionnalité anti-exploit est supérieure, et nous recommandons toujours d'utiliser Malwarebytes, mais il est bon que Windows Defender en ait déjà intégré.)

Cette fonctionnalité est automatiquement activée si vous avez mis à jour à la mise à jour des créateurs d'automne de Windows 10, et EMET n'est plus supporté. EMET ne peut même pas être installé sur les PC exécutant la mise à jour de Fall Creators. Si vous avez déjà installé EMET, il sera supprimé par la mise à jour

RELATED: Comment protéger vos fichiers de Ransomware avec le nouveau "Accès contrôlé aux dossiers" de Windows Defender

Windows 10's Fall Creators Update inclut également fonctionnalité de sécurité associée nommée Accès aux dossiers contrôlés. Il est conçu pour arrêter les logiciels malveillants en autorisant uniquement les programmes approuvés à modifier les fichiers de vos dossiers de données personnels, tels que Documents et Images. Les deux fonctionnalités font partie de "Windows Defender Exploit Guard". Toutefois, l'accès aux dossiers contrôlés n'est pas activé par défaut

La confirmation de la protection contre l'exploitation est activée

Cette fonctionnalité est automatiquement activée pour tous les ordinateurs Windows 10. Cependant, il peut également être basculé en "mode audit", permettant aux administrateurs système de surveiller un journal de ce qu'aurait fait Exploit Protection pour confirmer qu'il ne posera aucun problème avant de l'activer sur les PC critiques.

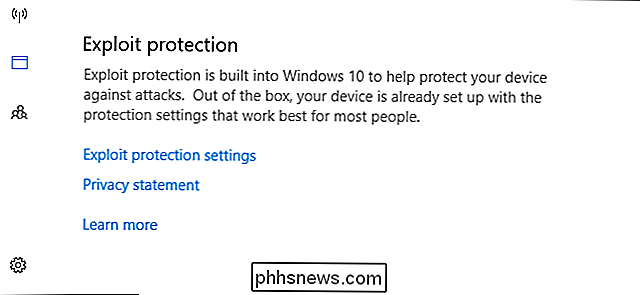

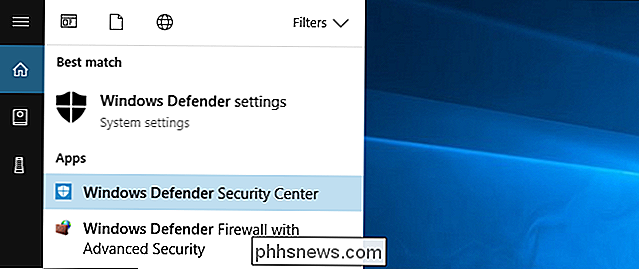

Pour confirmer que fonctionnalité est activée, vous pouvez ouvrir le Centre de sécurité Windows Defender. Ouvrez votre menu Démarrer, recherchez Windows Defender et cliquez sur le raccourci Windows Defender Security Center

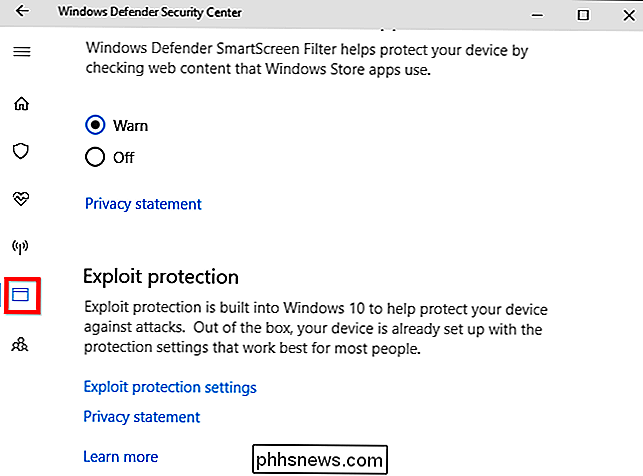

Cliquez sur l'icône "App & browser control" en forme de fenêtre dans la barre latérale. Faites défiler vers le bas et vous verrez la section "Protection contre les exploits". Il vous informera que cette fonctionnalité est activée.

Si vous ne voyez pas cette section, votre PC n'a probablement pas encore été mis à jour pour la mise à jour de Fall Creators.

Comment configurer la protection contre les exploits de Windows Defender

Avertissement : Vous ne voulez probablement pas configurer cette fonctionnalité. Windows Defender offre de nombreuses options techniques que vous pouvez ajuster, et la plupart des gens ne savent pas ce qu'ils font ici. Cette fonctionnalité est configurée avec des paramètres par défaut intelligents qui évitent les problèmes et Microsoft peut mettre à jour ses règles au fil du temps. Les options ici semblent principalement destinées à aider les administrateurs système à développer des règles pour les logiciels et à les déployer sur un réseau d'entreprise.

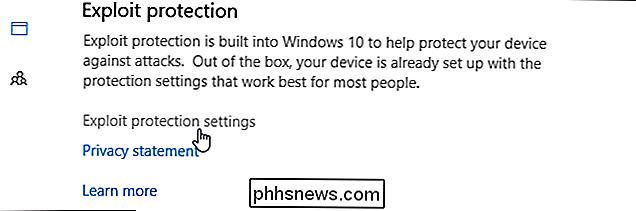

Si vous voulez configurer la Protection contre les Exploit, allez dans Windows Defender Security Center> Contrôle de l'application et du navigateur, faites défiler vers le bas, puis cliquez sur "Paramètres de protection contre les exploits" sous Protection contre les exploits

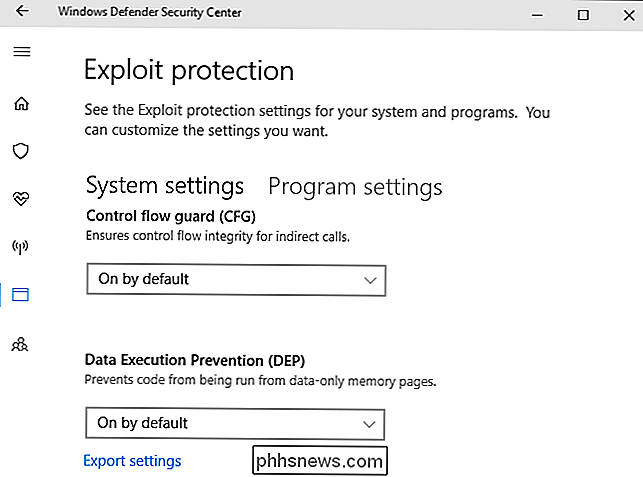

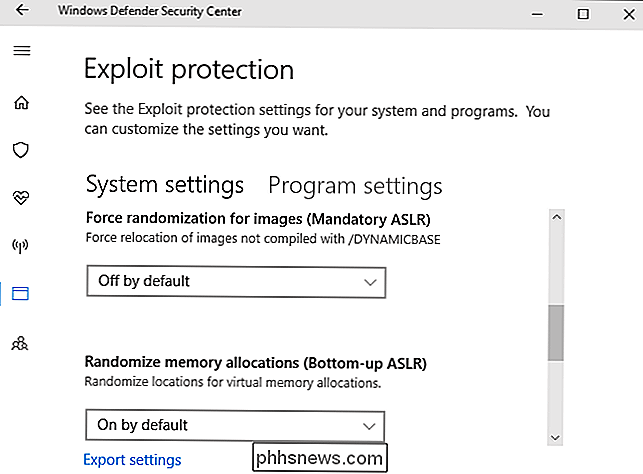

paramètres. Les paramètres système contrôlent les paramètres par défaut utilisés pour toutes les applications, tandis que les paramètres du programme contrôlent les paramètres individuels utilisés pour les différents programmes. En d'autres termes, les paramètres du programme peuvent remplacer les paramètres du système pour les programmes individuels. Ils peuvent être plus restrictifs ou moins restrictifs.

En bas de l'écran, vous pouvez cliquer sur "Exporter les paramètres" pour exporter vos paramètres sous forme de fichier .xml que vous pouvez importer sur d'autres systèmes. La documentation officielle de Microsoft offre plus d'informations sur le déploiement de règles avec la stratégie de groupe et PowerShell

Dans l'onglet Paramètres système, vous verrez les options suivantes: Contrôle du flux de contrôle (CFG), Prévention de l'exécution des données (DEP), (ASLR obligatoire), Randomize allocations de mémoire (ASLR Bottom-up), Valider les chaînes d'exceptions (SEHOP) et Valider l'intégrité du tas. Ils sont tous activés par défaut, à l'exception de l'option Forcer la randomisation pour les images (ASLR obligatoire). C'est probablement dû au fait que Mandatory ASLR cause des problèmes avec certains programmes, donc vous risquez de rencontrer des problèmes de compatibilité si vous l'activez, selon les programmes que vous exécutez.

Encore une fois, vous ne devriez pas toucher à ces options Faire. Les valeurs par défaut sont raisonnables et sont choisies pour une raison

RELATED: Pourquoi la version 64 bits de Windows est plus sûre

L'interface fournit un très bref résumé de ce que fait chaque option, mais vous aurez faire des recherches si vous voulez en savoir plus. Nous avons déjà expliqué ce que le DEP et l'ASLR font ici.

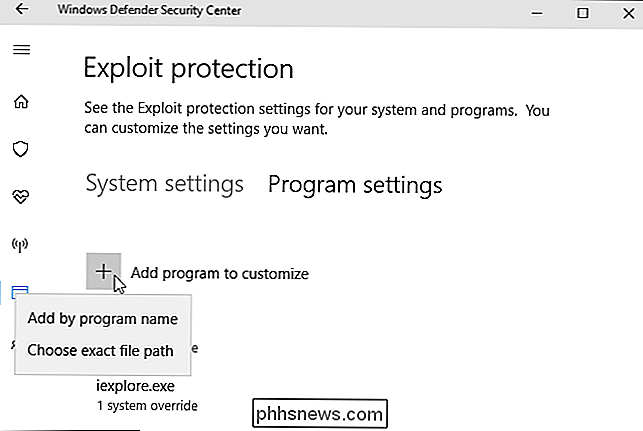

Cliquez sur l'onglet "Paramètres du programme", et vous verrez une liste de différents programmes avec des paramètres personnalisés. Les options ici permettent de remplacer les paramètres généraux du système. Par exemple, si vous sélectionnez "iexplore.exe" dans la liste et cliquez sur "Modifier", vous verrez que la règle active ici ASLR obligatoire pour le processus Internet Explorer, même si elle n'est pas activée par défaut à l'échelle du système.

Vous ne devez pas modifier ces règles intégrées pour les processus tels que runtimebroker.exe et spoolsv.exe. Microsoft les a ajoutés pour une raison.

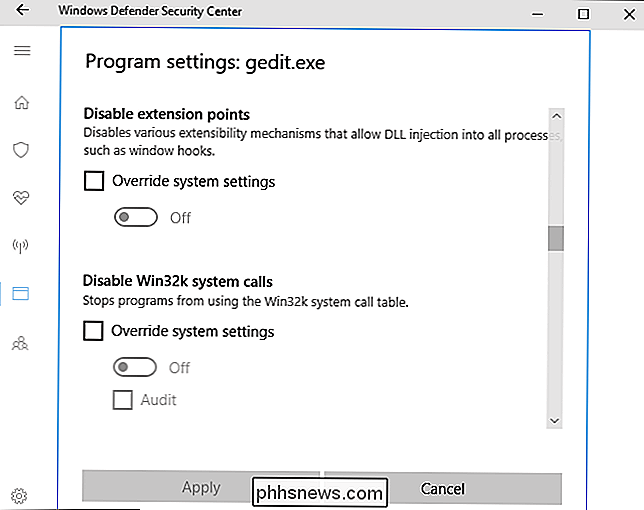

Vous pouvez ajouter des règles personnalisées pour des programmes individuels en cliquant sur "Ajouter un programme à personnaliser". Vous pouvez soit "Ajouter par nom de programme" ou "Choisir un chemin de fichier exact", mais spécifier un chemin de fichier exact est beaucoup plus précis.

Une fois ajouté, vous pouvez trouver une longue liste de paramètres qui ne seront pas significatifs pour la plupart gens. La liste complète des paramètres disponibles ici est: Sauvegarde arbitraire du code (ACG), Bloquer les images à faible intégrité, Bloquer les images distantes, Bloquer les polices non sécurisées, Protection d'intégrité du code, Contrôle de flux de contrôle (CFG), Prévention de l'exécution des données, Désactiver les points d'extension , Désactiver les appels système Win32k, Ne pas autoriser les processus enfants, Filtrage d'adresses d'exportation (EAF), Forcer la randomisation des images (ASLR obligatoire), Importer le filtrage des adresses (IAF), Randomiser les allocations mémoire (ASLR ascendant), Simuler l'exécution (SimExec) , Valider l'invocation de l'API (CallerCheck), Valider les chaînes d'exceptions (SEHOP), Valider l'utilisation du handle, Valider l'intégrité du tas, Valider l'intégrité de la dépendance d'image et Valider l'intégrité de la pile (StackPivot). Nous sommes un administrateur système qui veut verrouiller une application et vous savez vraiment ce que vous faites.

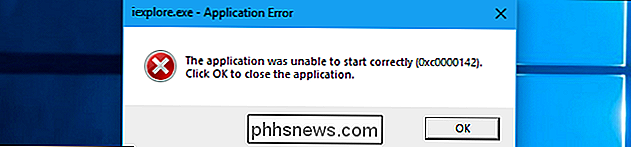

Comme test, nous avons activé toutes les options pour iexplore.exe et essayé de le lancer. Internet Explorer vient de montrer un message d'erreur et a refusé de se lancer. Nous n'avons même pas vu une notification de Windows Defender expliquant qu'Internet Explorer ne fonctionnait pas à cause de nos paramètres.

N'essayez pas aveuglément de restreindre les applications, sinon vous causerez des problèmes similaires sur votre système.

Si vous utilisez toujours une ancienne version de Windows, comme Windows 7, vous pouvez obtenir des fonctions de protection d'exploitation en installant EMET ou Malwarebytes de Microsoft. Cependant, le support pour EMET s'arrêtera le 31 juillet 2018, Microsoft souhaitant pousser les entreprises vers Windows 10 et Windows Defender's Exploit Protection.

Comment supprimer un message Facebook

Il existe de nombreuses bonnes raisons de supprimer le message Facebook occasionnel. Peut-être que vous prévoyez une fête d'anniversaire surprise pour votre partenaire ou partager un mot de passe important. Nous ne sommes pas ici pour juger les raisons, juste pour vous montrer comment. Donc, voici comment supprimer un message dans Facebook Messenger.

Comment installer et configurer le système de sécurité SimpliSafe

Si vous voulez protéger votre maison contre les méchants occasionnels, mais ne voulez pas payer la prime pour un système professionnel, SimpliSafe est un système de sécurité que vous pouvez facilement installer vous-même. CONNEXION: Installation et configuration du système de sécurité sécurisé Nest De nombreux systèmes de sécurité DIY sont disponibles sur le marché, dont un de Nest, mais vous J'ai probablement entendu parler de SimpliSafe car c'est assez populaire.