Comment l'unicité des adresses MAC est-elle renforcée?

Avec l'énorme volume de périphériques connectés à Internet qui ont été et continueront d'être produits, quel est le caractère unique d'une adresse MAC donnée? forcée?

La session de questions-réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web Q & A.

Capture d'écran gracieuseté de Christiaan Colen (Flickr) .

La question

lecteur SuperUser JellicleCat veut savoir comment l'unicité des adresses MAC est appliquée:

J'ai lu à maintes reprises que les périphériques sont identifiés de manière unique par leurs adresses MAC, mais comment les adresses MAC sont-elles déterminées? Et nous disent-ils quelque chose sur les périphériques qu'ils représentent?

Comment l'unicité des adresses MAC est-elle appliquée?

Le contributeur SuperUser de la réponse

DavidPostill a la réponse pour nous:

Comment les adresses MAC sont-elles déterminées?

Les vendeurs reçoivent une gamme d'adresses MAC qui peuvent être attribuées à leurs produits par l'IEEE (Institut des ingénieurs électriques et électroniques). Les adresses MAC sont attribuées aux fournisseurs dans des blocs de différentes tailles, selon le cas

- L'IEEE offre des programmes ou des registres d'autorité d'enregistrement qui tiennent des listes d'identificateurs uniques sous des normes et émettent des identifiants uniques à ceux qui souhaitent les enregistrer. L'autorité d'enregistrement IEEE attribue des noms non ambigus aux objets de manière à rendre l'assignation disponible pour les parties intéressées.

Vous pouvez aller à Vendeur / Ethernet / Bluetooth Adresse MAC et Recherche pour trouver le fournisseur en fonction d'une adresse MAC particulière ou trouver un Plage d'adresses MAC attribuée à un fournisseur

Les périphériques sont identifiés de manière unique par leurs adresses MAC

Ceci est incorrect. Les périphériques ne sont pas identifiés de manière unique par leur adresse MAC

- Dans le passé, les vendeurs ont attribué intentionnellement ou par erreur la même adresse MAC à plusieurs périphériques.

- Il est possible de changer l'adresse MAC présentée par le matériel une action souvent appelée MAC spoofing:

- L'usurpation d'adresse MAC est une technique de modification d'une adresse de contrôle d'accès au support (MAC) attribuée en usine à une interface réseau sur un périphérique en réseau. L'adresse MAC est codée en dur sur un contrôleur d'interface réseau (NIC) et ne peut pas être modifiée. Cependant, certains outils peuvent faire croire à un système d'exploitation que la carte réseau a l'adresse MAC choisie par l'utilisateur.

Voir aussi: Les adresses MAC sont-elles uniques à la sortie de l'usine? et Recyclage d'adresse MAC?

Adresses MAC dupliquées

- Les fabricants réutilisent les adresses MAC et expédient des cartes avec des adresses dupliquées vers différentes régions des États-Unis ou du monde, de sorte que deux ordinateurs avec un réseau les cartes avec la même adresse MAC se retrouvent sur le même réseau.

- Les adresses MAC sont «gravées» dans la carte d'interface réseau (NIC) et ne peuvent pas être modifiées. Voir ARP et RARP sur la façon dont les adresses IP sont traduites en adresses MAC et vice versa

- Pour qu'un périphérique de réseau puisse communiquer, l'adresse MAC qu'il utilise doit être unique. Aucun autre périphérique sur ce sous-réseau de réseau local ne peut utiliser cette adresse MAC. Si deux périphériques ont la même adresse MAC (ce qui arrive plus souvent que ne le souhaiteraient les administrateurs réseau), aucun ordinateur ne peut communiquer correctement. Sur un LAN Ethernet, cela provoquera un nombre élevé de collisions. Les adresses MAC en double sur le même réseau local constituent un problème. Les adresses MAC dupliquées séparées par un ou plusieurs routeurs ne posent aucun problème car les deux périphériques ne se verront pas et utiliseront le routeur pour communiquer

Source: Contrôle d'accès au support

Lectures complémentaires

FAQs: L'autorité d'enregistrement

Vous avez quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Découvrez le fil de discussion complet ici.

La réalité virtuelle est presque là: de quoi aurai-je besoin?

Après des années d'attente, des douzaines de kits de développement différents et plus de tests bêta que l'on peut des casques de réalité virtuelle vraiment immersifs est enfin sur nous. Les deux HTC de Vive et Oculus Rift de Facebook sont prêts à être achetés ... mais avec des écrans HD et des gigaoctets de données supplémentaires pour les mouvements et le positionnement spatial, de quoi ces systèmes ont-ils vraiment besoin pour fonctionner?

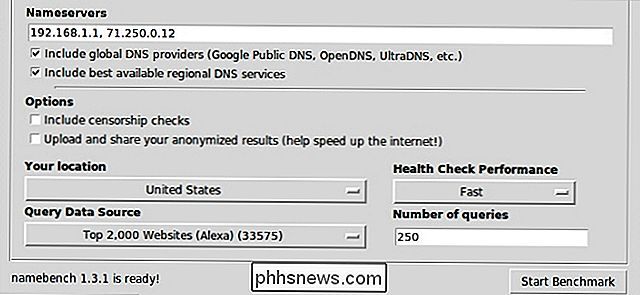

Les serveurs DNS peuvent-ils avoir un effet sur la vitesse de téléchargement?

S'il y a une chose sur laquelle nous sommes tous d'accord, c'est que les vitesses de téléchargement lentes sont extrêmement frustrantes. Dans la recherche de meilleures vitesses de téléchargement, est-il possible que l'évolution des serveurs DNS ait un effet positif? Le post de questions et réponses de SuperUser d'aujourd'hui répond à la question d'un lecteur curieux.