Les entreprises PC se désintoxiquent avec la sécurité

Rien n'est parfaitement sûr, et nous n'éliminerons jamais toutes les vulnérabilités. Mais nous ne devrions pas voir autant d'erreurs bâclées que celles de HP, Apple, Intel et Microsoft en 2017.

S'il vous plaît, fabricants de PC: Passez du temps sur le travail ennuyeux pour sécuriser nos PC. Nous avons besoin de sécurité plus que nous avons besoin de nouvelles fonctionnalités.

Apple a laissé un trou dans Google MacOS, et a fait un mauvais travail le corrigeant

Si c'était n'importe quel autre année, les gens tiendraient les Mac d'Apple comme alternative à le chaos du PC. Mais c'est en 2017, et Apple a eu l'erreur la plus amateur, la plus négligée de tous, donc commençons là.

CONNEXES: Un énorme bug macOS permet une connexion root sans mot de passe. Voici le correctif

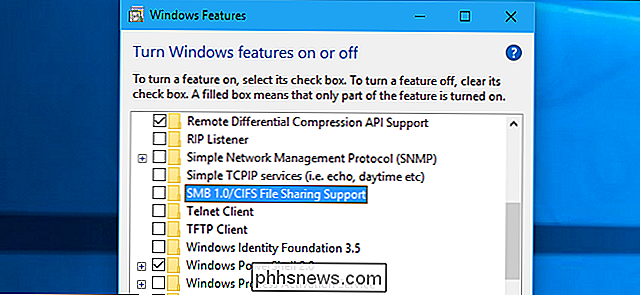

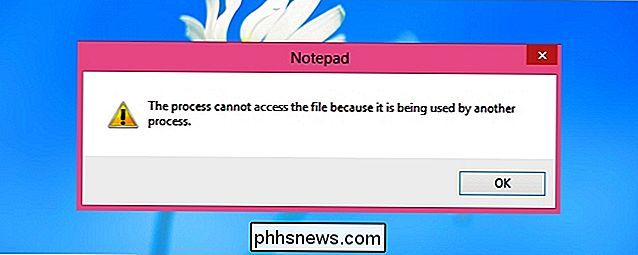

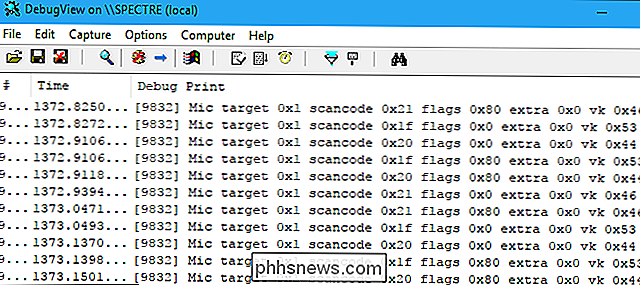

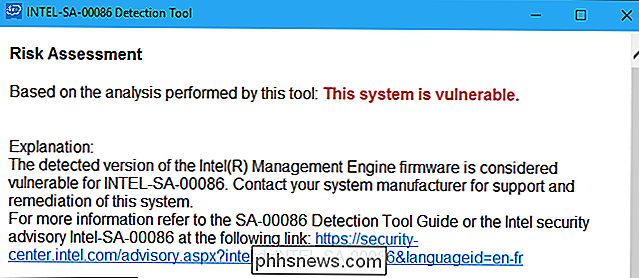

La dernière version de macOS d'Apple, connue sous le nom de "High Sierra", comportait un trou de sécurité béant qui permettait aux attaquants de se connecter rapidement en tant que root et d'accéder à votre PC en essayant de se connecter. sans mot de passe. Cela pourrait se produire à distance via le partage d'écran, et il pourrait même contourner le cryptage FileVault utilisé pour sécuriser vos fichiers. C'est une erreur incroyablement mauvaise d'Apple. Si Microsoft avait un tel problème sous Windows, les dirigeants d'Apple prendraient des photos de pot dans Windows dans les présentations pour les années à venir. Apple a été trop longtemps sur la réputation de sécurité du Mac, même si les Mac sont encore moins sûrs Windows PC de certaines façons fondamentales. Par exemple, les UE n'ont toujours pas UEFI Secure Boot pour empêcher les attaquants de falsifier le processus de démarrage, comme Windows PC l'ont fait depuis Windows 8. La sécurité par obscurité ne va plus voler pour Apple, et ils doivent l'utiliser Le logiciel préinstallé de HP est un désordre absolu Comment vérifier si votre ordinateur portable HP a le Keylogger Conexant HP n'a pas eu une bonne année. Leur pire problème, que j'ai personnellement rencontré sur mon ordinateur portable, était le keylogger Conexant. De nombreux ordinateurs portables HP sont livrés avec un pilote audio qui enregistre toutes les pressions sur un fichier MicTray.log sur l'ordinateur, que tout le monde peut voir (ou voler). Il est absolument fou que HP n'attraperait pas ce code de débogage avant qu'il ne soit livré sur PC. Il n'était même pas caché - il créait activement un fichier keylogger! Il y a eu d'autres problèmes moins sérieux sur les ordinateurs HP. La controverse HP Touchpoint Manager n'était pas tout à fait un "logiciel espion" comme beaucoup de revendeurs, mais HP a échoué à communiquer avec ses clients à propos du problème, et le logiciel Touchpoint Manager était toujours un programme inutile Et pour couronner le tout, les ordinateurs portables HP avaient encore un autre keylogger installé par défaut dans le cadre des pilotes du pavé tactile Synaptics. Celui-ci n'est pas aussi ridicule que Conexant - il est désactivé par défaut et ne peut pas être activé sans un accès administrateur - mais il pourrait aider les pirates à échapper à la détection par les outils anti-logiciels malveillants s'ils veulent keylog un ordinateur portable HP. Pire encore, la réponse de HP implique que d'autres fabricants de PC peuvent avoir le même pilote avec le même keylogger. Le processeur secret d'Intel - dans un processeur est criblé de trous En dépit de la pression apparente d'Intel pour la sécurité par l'obscurité, nous avons vu de nombreuses failles de sécurité dans Intel Management Engine cette année. Plus tôt en 2017, il y avait une vulnérabilité qui permettait l'accès à distance à l'administration sans mot de passe. Heureusement, cela ne s'appliquait qu'aux ordinateurs équipés de la technologie AMT (Active Management Technology) d'Intel, de sorte que cela n'affecterait pas les ordinateurs des utilisateurs à domicile. Depuis lors, cependant, nous avons vu une série d'autres trous de sécurité qui devaient être corrigés dans pratiquement tous les PC. Cela est particulièrement grave car Intel refuse de permettre aux utilisateurs de désactiver rapidement Intel Management Engine avec un paramètre de microprogramme UEFI (BIOS). Si vous avez un PC avec Intel ME que le fabricant ne mettra pas à jour, vous n'aurez pas de chance et vous aurez un PC vulnérable pour toujours ... eh bien, jusqu'à ce que vous en achetiez un nouveau. Intel a hâte de lancer son propre PC logiciel d'administration à distance qui peut fonctionner même quand un PC est éteint, ils ont introduit une cible juteuse pour les attaquants de compromettre. Les attaques contre le moteur Intel Management fonctionneront sur pratiquement tous les PC modernes. En 2017, nous voyons les premières conséquences de cela. Même Microsoft a besoin d'un peu de prévoyance Comment désactiver SMBv1 et protéger votre PC Windows contre les attaques Il serait facile de pointer à Microsoft et dire que tout le monde a besoin d'apprendre de l'initiative Microsoft Trustworthy Computing, qui a commencé dans les jours Windows XP. Mais même Microsoft a été un peu bâclée cette année. Il ne s'agit pas seulement de trous de sécurité normaux comme un trou d'exécution de code à distance dans Windows Defender, mais des problèmes que Microsoft aurait pu facilement voir venir. Les épidémies malveillantes de WannaCry et Petya en 2017 se propagent l'ancien protocole SMBv1. Tout le monde savait que ce protocole était ancien et vulnérable, et Microsoft a même recommandé de le désactiver. Mais, malgré tout cela, il était toujours activé par défaut sur Windows 10 jusqu'à la mise à jour des créateurs d'automne. Et cela n'a été désactivé que parce que les attaques massives ont poussé Microsoft à résoudre le problème. Cela signifie que Microsoft se soucie tellement de la compatibilité héritée qu'il ouvrira les utilisateurs Windows pour attaquer plutôt que de désactiver de manière proactive les fonctionnalités dont peu de gens ont besoin. Microsoft n'a même pas besoin de le supprimer - il suffit de le désactiver par défaut! Les organisations auraient pu facilement le réactiver à des fins héritées, et les utilisateurs à domicile n'auraient pas été vulnérables à deux des plus grandes épidémies de 2017. Microsoft a besoin de la prévoyance pour supprimer ces fonctionnalités avant qu'elles ne causent de tels problèmes majeurs. Ces entreprises ne sont pas les seules à avoir des problèmes, bien sûr. En 2017, Lenovo s'est finalement installé auprès de la Federal Trade Commission des États-Unis pour l'installation du logiciel «Superfish» sur PC en 2015. Dell a également livré un certificat racine qui permettrait une attaque de type «homme au milieu». en 2015. Tout cela semble juste trop. Il est temps que tout le monde participe à la sécurité, même s'il doit retarder certaines nouvelles fonctionnalités. Cela n'empêchera peut-être pas les manchettes ... mais cela empêchera les manchettes que personne ne veut voir. Crédit d'image: ja-images / Shutterstock.com, PhuShutter / Shutterstock.com La plupart des utilisateurs de PC comprennent qu'une surtension, une coupure de courant ou toute autre perte soudaine d'électricité sérieusement blesser votre ordinateur. Mais exactement ce que l'on devrait faire pour se protéger contre cela devient un peu plus flou. Les deux moyens de protection les plus courants sont un limiteur de surtension standard, parfois appelé (à tort) une barrette d'alimentation, ou une alimentation sans coupure, généralement raccourcie vers un onduleur. Comment éteindre les lumières DEL de vos unités Wi-Fi Eero Ces minuscules lumières sur votre routeur Eero peuvent ne pas sembler très lumineuses, mais une fois les lumières éteintes dans la pièce, c'est comme s'ils brillaient aussi brillamment que le soleil. Il y a des moyens de bloquer ou d'assombrir les lumières LED sur tout votre appareil, mais l'Eero a en fait une option pour les éteindre.LIÉ:

Le moteur de gestion Intel est un petit système d'exploitation à boîtier fermé qui fait partie de tous les systèmes modernes. Chipsets Intel. Tous les PC ont Intel Management Engine dans une certaine configuration, même les Mac modernes.

RELATED: