Surveiller le site Web caché et les connexions Internet

Vous pouvez être sûr que votre ordinateur est connecté au serveur hébergeant mon site Web pendant que vous lisez cet article, mais en plus des connexions évidentes aux sites ouverts dans votre navigateur Web, votre ordinateur peut se connecter à une foule d'autres serveurs qui ne sont pas visibles.

La plupart du temps, vous ne voudrez vraiment rien écrire dans cet article, car cela nécessite de regarder beaucoup de choses techniques, mais si vous pensez qu'il y a un programme sur votre ordinateur qui ne devrait pas communiquer secrètement sur Internet, les méthodes ci-dessous vous aideront à identifier quelque chose d'inhabituel.

Il est à noter qu'un ordinateur exécutant un système d'exploitation comme Windows avec quelques programmes installés finira par faire beaucoup de connexions à des serveurs externes par défaut. Par exemple, sur mon ordinateur Windows 10 après un redémarrage et sans programmes en cours d'exécution, plusieurs connexions sont effectuées par Windows lui-même, y compris OneDrive, Cortana et même la recherche de bureau. Lisez mon article sur la sécurisation de Windows 10 pour savoir comment vous pouvez empêcher Windows 10 de communiquer avec les serveurs Microsoft trop souvent.

Vous pouvez surveiller les connexions de votre ordinateur à Internet de trois manières différentes: via l'invite de commande, à l'aide de Resource Monitor ou via des programmes tiers. Je vais mentionner l'invite de commande en dernier puisque c'est le plus technique et le plus difficile à déchiffrer.

Moniteur de ressources

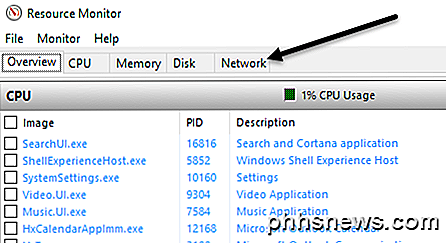

Le moyen le plus simple de vérifier toutes les connexions effectuées par votre ordinateur est d'utiliser Resource Monitor . Pour l'ouvrir, vous devez cliquer sur Démarrer, puis taper dans le moniteur de ressources . Vous verrez plusieurs onglets en haut et celui sur lequel nous voulons cliquer est Réseau .

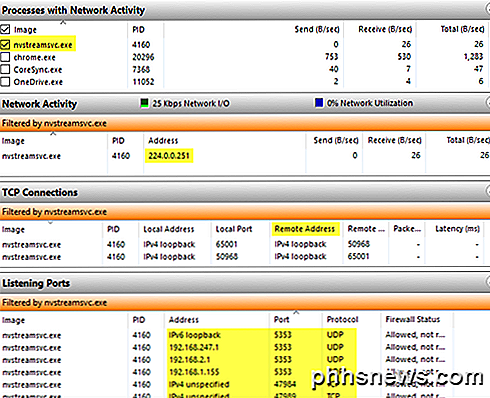

Sur cet onglet, vous verrez plusieurs sections avec différents types de données: processus avec activité réseau, activité réseau, connexions TCP et ports d'écoute .

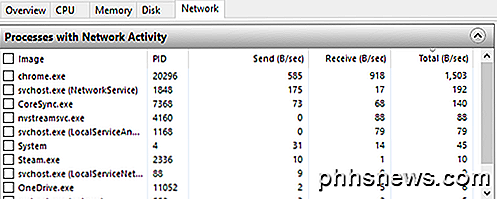

Toutes les données répertoriées dans ces écrans sont mises à jour en temps réel. Vous pouvez cliquer sur un en-tête dans n'importe quelle colonne pour trier les données dans l'ordre croissant ou décroissant. Dans la section Processus avec activité réseau, la liste inclut tous les processus ayant un type d'activité réseau quelconque. Vous pourrez également voir la quantité totale de données envoyées et reçues en octets par seconde pour chaque processus. Vous remarquerez qu'il y a une case à cocher vide à côté de chaque processus, qui peut être utilisée comme filtre pour toutes les autres sections.

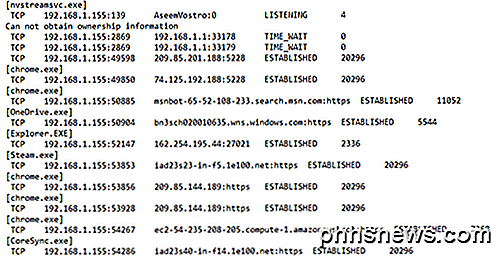

Par exemple, je n'étais pas sûr de ce que nvstreamsvc.exe était, donc je l'ai vérifié et j'ai regardé les données dans les autres sections. Sous Activité réseau, vous voulez regarder le champ Adresse, qui devrait vous donner une adresse IP ou le nom DNS du serveur distant.

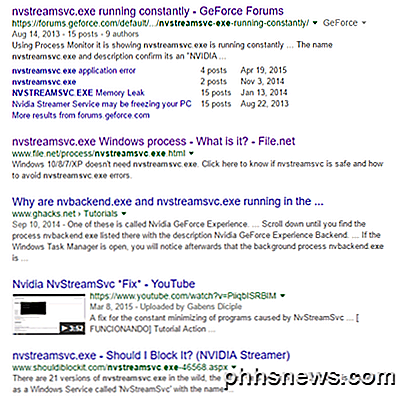

En soi, l'information ici ne vous aidera pas nécessairement à déterminer si quelque chose est bon ou mauvais. Vous devez utiliser des sites Web de tiers pour vous aider à identifier le processus. Tout d'abord, si vous ne reconnaissez pas un nom de processus, allez-y et utilisez le nom complet, c'est-à-dire nvstreamsvc.exe .

Toujours, cliquez sur au moins les quatre à cinq premiers liens et vous aurez instantanément une bonne idée de savoir si le programme est sûr ou non. Dans mon cas, c'était lié au service de streaming NVIDIA, qui est sûr, mais pas quelque chose dont j'avais besoin. Plus précisément, le processus consiste à diffuser des jeux depuis votre PC vers le NVIDIA Shield, ce que je n'ai pas. Malheureusement, lorsque vous installez le pilote NVIDIA, il installe beaucoup d'autres fonctionnalités dont vous n'avez pas besoin.

Comme ce service fonctionne en arrière-plan, je n'ai jamais su qu'il existait. Il n'apparaissait pas dans le panneau GeForce et j'ai donc supposé que j'avais juste installé le pilote. Une fois que je me suis rendu compte que je n'avais pas besoin de ce service, j'ai pu désinstaller certains logiciels NVIDIA et me débarrasser du service, qui communiquait tout le temps sur le réseau, même si je ne l'utilisais jamais. Voilà donc un exemple de la façon dont creuser dans chaque processus peut vous aider non seulement à identifier les logiciels malveillants possibles, mais aussi à supprimer les services inutiles qui pourraient être exploités par des pirates informatiques.

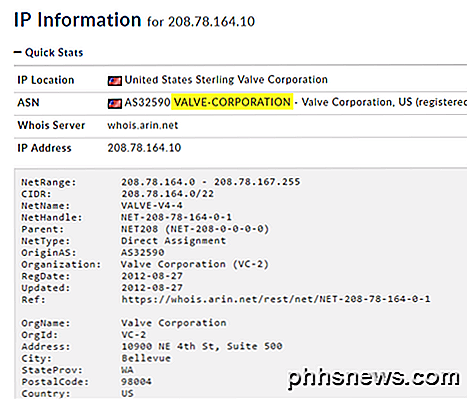

Deuxièmement, vous devez rechercher l'adresse IP ou le nom DNS répertoriés dans le champ Adresse . Vous pouvez consulter un outil comme DomainTools, qui vous donnera les informations dont vous avez besoin. Par exemple, sous Network Activity, j'ai remarqué que le processus steam.exe se connectait à l'adresse IP 208.78.164.10. Quand j'ai branché cela dans l'outil mentionné ci-dessus, j'ai été heureux d'apprendre que le domaine est contrôlé par Valve, qui est la société propriétaire de Steam.

Si vous voyez une adresse IP se connecter à un serveur en Chine ou en Russie ou à un autre endroit étrange, vous pourriez avoir un problème. Googling le processus vous conduira normalement à des articles sur la façon de supprimer le logiciel malveillant.

Programmes de tiers

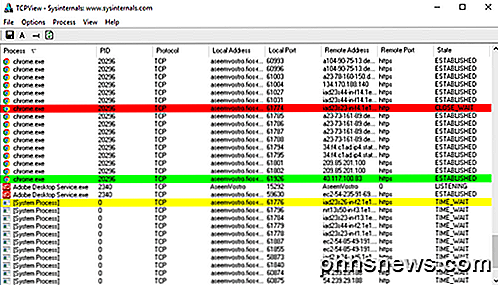

Resource Monitor est génial et vous donne beaucoup d'informations, mais il existe d'autres outils qui peuvent vous donner un peu plus d'informations. Les deux outils que je recommande sont TCPView et CurrPorts. Les deux ressemblent à peu près exactement la même chose, sauf que CurrPorts vous donne beaucoup plus de données. Voici une capture d'écran de TCPView:

Les lignes qui vous intéressent le plus sont celles qui ont un état ÉTABLI . Vous pouvez faire un clic droit sur n'importe quelle ligne pour terminer le processus ou fermer la connexion. Voici une capture d'écran de CurrPorts:

Encore une fois, regardez les connexions ESTABLISHED lorsque vous parcourez la liste. Comme vous pouvez le voir dans la barre de défilement en bas, il y a beaucoup plus de colonnes pour chaque processus dans CurrPorts. Vous pouvez vraiment obtenir beaucoup d'informations en utilisant ces programmes.

Ligne de commande

Enfin, il y a la ligne de commande. Nous allons utiliser la commande netstat pour nous donner des informations détaillées sur toutes les connexions réseau actuelles émises vers un fichier TXT. L'information est fondamentalement un sous-ensemble de ce que vous obtenez de Resource Monitor ou des programmes tiers, donc ce n'est vraiment utile que pour les techniciens.

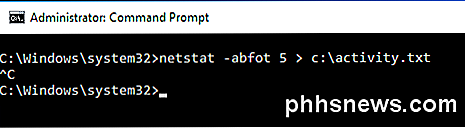

Voici un exemple rapide. Commencez par ouvrir une invite de commande de l'administrateur et tapez la commande suivante:

netstat -abfot 5> c: \ activity.txt

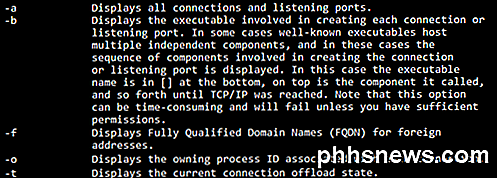

Attendez environ une minute ou deux, puis appuyez sur les touches CTRL + C de votre clavier pour arrêter la capture. La commande netstat ci-dessus capture essentiellement toutes les données de connexion réseau toutes les cinq secondes et les enregistre dans le fichier texte. La partie - abfot est un ensemble de paramètres afin que nous puissions obtenir des informations supplémentaires dans le fichier. Voici ce que chaque paramètre signifie, au cas où vous êtes intéressé.

Lorsque vous ouvrez le fichier, vous voyez à peu près les mêmes informations que les deux autres méthodes ci-dessus: nom du processus, protocole, numéros de port local et distant, adresse IP distante / nom DNS, état de la connexion, ID du processus, etc. .

Encore une fois, toutes ces données sont une première étape pour déterminer si quelque chose se passe ou non. Vous devrez faire beaucoup de Google, mais c'est le meilleur moyen de savoir si quelqu'un vous surveille ou si un logiciel malveillant envoie des données de votre ordinateur à un serveur distant. Si vous avez des questions, n'hésitez pas à commenter. Prendre plaisir!

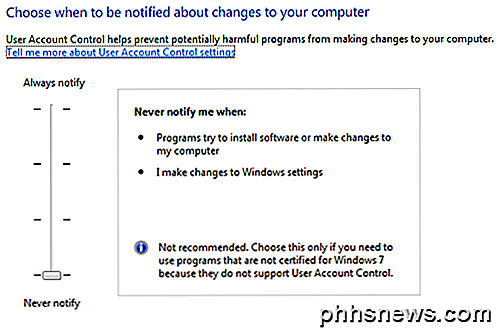

OTT explique - UAC (contrôle de compte d'utilisateur) dans Windows 10

Le contrôle de compte d'utilisateur est l'une de ces fonctionnalités dans Windows que beaucoup de gens ne comprennent vraiment pas. La plupart des gens trouvent ennuyeux que vous continuiez à afficher des dialogues demandant l'autorisation de faire des choses comme installer des applications, modifier les paramètres, etc., e

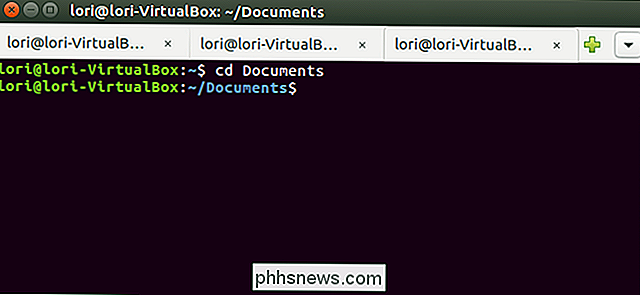

Comment ajouter des onglets au terminal d'Ubuntu

Si vous travaillez beaucoup dans la ligne de commande, vous gardez probablement plus d'une fenêtre Terminal ouverte à la fois. Cependant, au lieu d'avoir des fenêtres séparées, vous pouvez condenser toutes vos sessions Terminal sur une fenêtre en utilisant les onglets RELATED: Comment activer les menus locaux dans Ubuntu Nous allons vous montrer comment ouvrir plusieurs sessions Terminal comme onglets dans Ubuntu.