Comment sécuriser les fichiers sensibles sur votre PC avec VeraCrypt

Si vous cherchez un moyen simple et puissant de tout chiffrer, des lecteurs système aux disques de sauvegarde, entre autres, VeraCrypt est un outil open-source qui vous aidera à verrouiller vos fichiers. Lisez ce que nous vous montrons comment commencer

Qu'est-ce que TrueCrypt / VeraCrypt et pourquoi devrais-je l'utiliser?

Le meilleur moyen de sécuriser les fichiers que vous ne voulez pas que les autres voient est le cryptage. Le chiffrement utilise essentiellement une clé secrète pour transformer vos fichiers en charabia illisible, sauf si vous utilisez cette clé secrète pour les déverrouiller.

TrueCrypt était une application de chiffrement à la volée open source populaire qui vous permettait de travailler avec des fichiers chiffrés vous travailleriez sur des fichiers situés sur un lecteur régulier. Sans cryptage à la volée, travailler activement avec des fichiers cryptés est une énorme souffrance et le résultat est généralement que les gens ne cryptent pas leurs fichiers ou qu'ils s'engagent dans de mauvaises pratiques de sécurité avec leurs fichiers cryptés à cause des problèmes de décryptage et de cryptage

TrueCrypt est maintenant arrêté, mais le projet a été poursuivi par une nouvelle équipe sous un nouveau nom: VeraCrypt.

RELATED: Comment configurer le cryptage BitLocker sur Windows

Avec VeraCrypt À la volée, vous pouvez créer un conteneur crypté (ou même un lecteur système entièrement crypté). Tous les fichiers dans le conteneur sont cryptés, et vous pouvez le monter comme un lecteur normal avec VeraCrypt pour afficher et modifier les fichiers. Lorsque vous avez fini de travailler avec eux, vous pouvez simplement démonter le volume. VeraCrypt s'occupe de tout, conserve temporairement les fichiers dans la mémoire RAM, les nettoie après lui-même et garantit que vos fichiers restent inchangés.

VeraCrypt peut également chiffrer l'intégralité de votre disque, au moins sur certains ordinateurs. -En Bitlocker à cette fin à la place. VeraCrypt est idéal pour créer des volumes cryptés pour des groupes de fichiers, plutôt que de crypter votre lecteur de démarrage entier. Bitlocker est un meilleur choix pour cela.

Pourquoi utiliser VeraCrypt au lieu de TrueCrypt?

CONNEXE: 3 Alternatives au TrueCrypt maintenant déconnecté pour vos besoins de chiffrement

Techniquement, vous pouvez toujours utiliser les anciennes versions de TrueCrypt si vous le souhaitez, et vous pouvez même suivre ce guide, puisque TrueCrypt et VeraCrypt sont presque identiques dans l'interface. VeraCrypt a corrigé certains des problèmes mineurs évoqués dans l'audit de code de TrueCrypt, sans parler des audits de son propre code. Ses améliorations à la base de TrueCrypt ont préparé le terrain pour qu'il soit un vrai successeur, et même si c'est un peu plus lent que TrueCrypt, mais beaucoup d'experts en sécurité comme Steve Gibson disent que c'est le bon moment pour faire le saut. Si vous utilisez une ancienne version de TrueCrypt, il n'est pas extrêmement urgent de la changer, c'est encore assez solide. Mais VeraCrypt est l'avenir, donc si vous configurez un nouveau volume crypté, c'est probablement le chemin à parcourir.

Comment installer VeraCrypt

Pour ce tutoriel, vous n'aurez besoin que de quelques choses simples:

Une copie gratuite de VeraCrypt.

- Accès administratif à un ordinateur.

- C'est tout! Vous pouvez récupérer une copie de VeraCrypt pour Windows, Linux ou Mac OS X, puis vous installer sur un ordinateur auquel vous avez accès (vous ne pouvez pas exécuter VeraCrypt sur un compte à privilèges limités / invité). Pour ce tutoriel, nous utiliserons la version Windows de VeraCrypt et l'installerons sur une machine Windows 10.

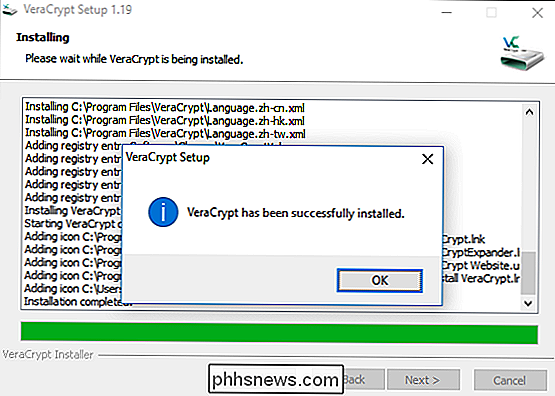

Téléchargez et installez VeraCrypt comme vous le feriez pour n'importe quelle autre application. Double-cliquez simplement sur le fichier EXE, suivez les instructions de l'assistant et sélectionnez l'option "Installer" (L'option d'extraction est intéressante pour ceux qui souhaitent extraire une version semi-portable de VeraCrypt, nous ne couvrirons pas cette méthode dans ce guide du débutant.) Vous aurez également une batterie d'options comme "Installer pour tous les utilisateurs" et "Associer l'extension de fichier .hc avec VeraCrypt".

Comment créer un volume chiffré

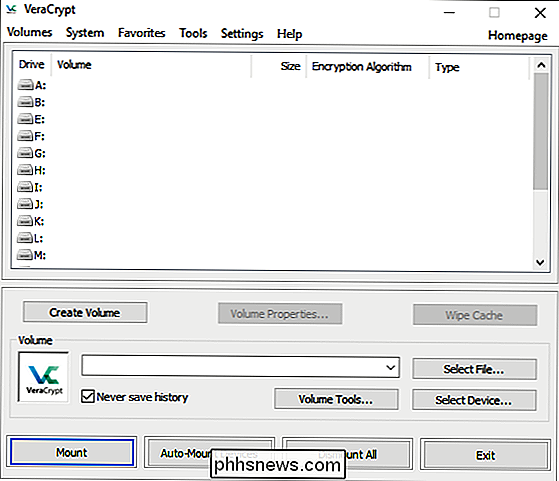

Une fois l'installation terminée, accédez au menu Démarrer et lancez VeraCrypt. Vous serez accueilli avec l'écran ci-dessous.

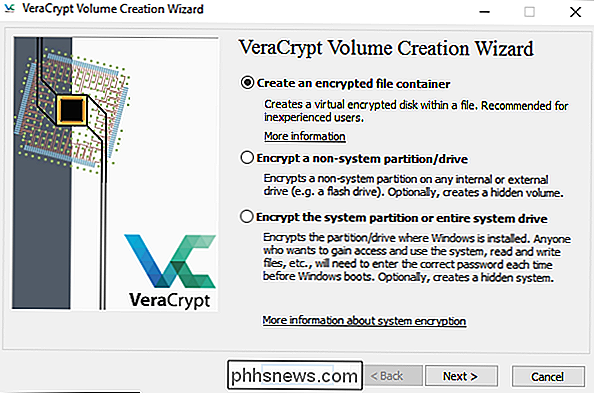

La première chose à faire est de créer un volume, donc cliquez sur le bouton "Créer un volume". Cela lancera l'assistant de création de volume et vous invitera à choisir l'un des types de volumes suivants:

Les volumes peuvent être aussi simples qu'un conteneur de fichiers que vous placez sur un disque ou un système de chiffrement de disque entier. système. Nous allons garder les choses simples pour ce guide et nous concentrer sur la mise en place avec un conteneur local facile à utiliser. Sélectionnez "Créer un conteneur de fichiers cryptés".

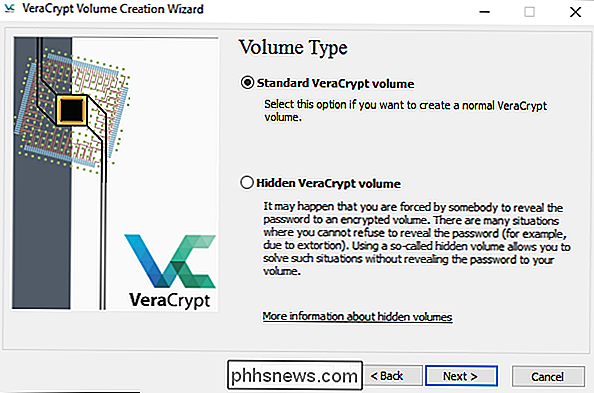

Ensuite, l'assistant vous demandera si vous voulez créer un volume Standard ou Caché. Encore une fois, par souci de simplicité, nous allons passer à côté des volumes cachés à ce stade. Cela ne réduit en rien le niveau de cryptage ou la sécurité du volume que nous créons, car un volume caché est simplement une méthode d'obfuscation de l'emplacement du volume crypté.

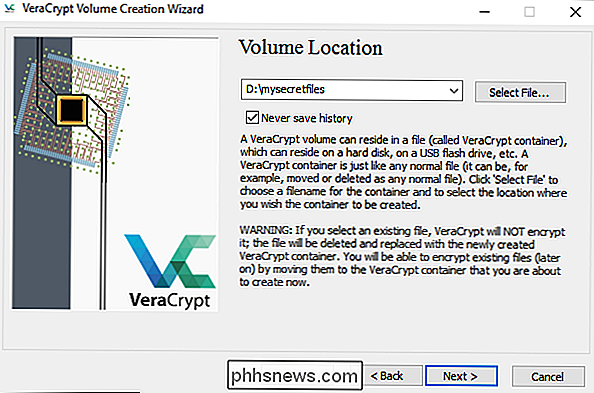

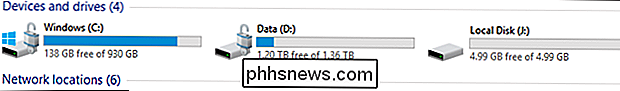

Ensuite, vous devrez choisir un nom et un emplacement pour votre volume Le seul paramètre important ici est que votre lecteur hôte dispose de suffisamment d'espace pour le volume que vous voulez créer (c'est-à-dire si vous voulez un volume chiffré de 100 Go, il vaut mieux avoir un lecteur avec 100 Go d'espace libre). Nous allons lancer notre volume crypté sur un lecteur de données secondaire dans notre machine Windows de bureau.

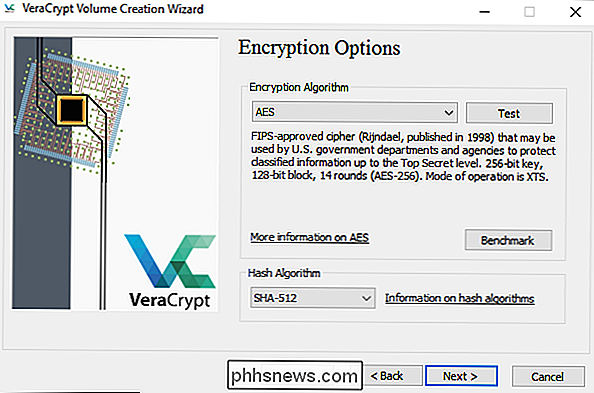

Il est maintenant temps de choisir votre schéma de cryptage. Vous ne pouvez vraiment pas vous tromper ici. Oui, il y a beaucoup de choix, mais tous sont des schémas de chiffrement extrêmement solides et, pour des raisons pratiques, interchangeables. En 2008, par exemple, le FBI a passé plus d'un an à essayer de déchiffrer les disques durs cryptés AES d'un banquier brésilien impliqué dans une escroquerie financière. Même si votre paranoïa de protection des données augmente le niveau des agences d'acronymes avec des poches profondes et des équipes spécialisées en criminalistique, vous pouvez vous reposer en sachant que vos données sont sécurisées.

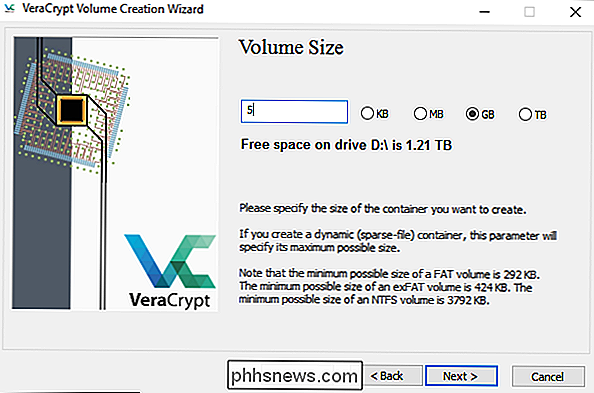

Dans l'étape suivante, vous sélectionnez la taille du volume. Vous pouvez le définir en incréments de Ko, Mo ou Go. Nous avons créé un volume de test de 5 Go pour cet exemple.

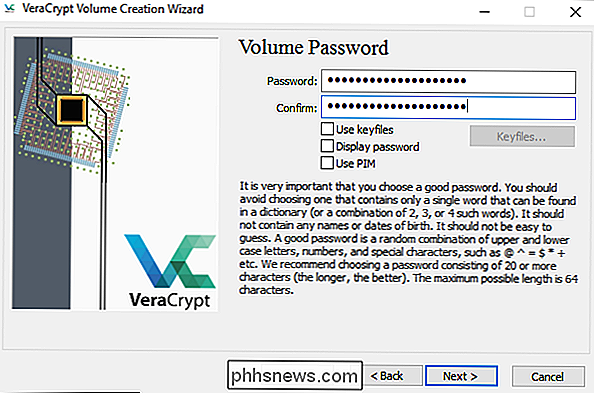

Arrêt suivant, génération du mot de passe. Il y a une chose importante à garder à l'esprit ici: Les mots de passe courts

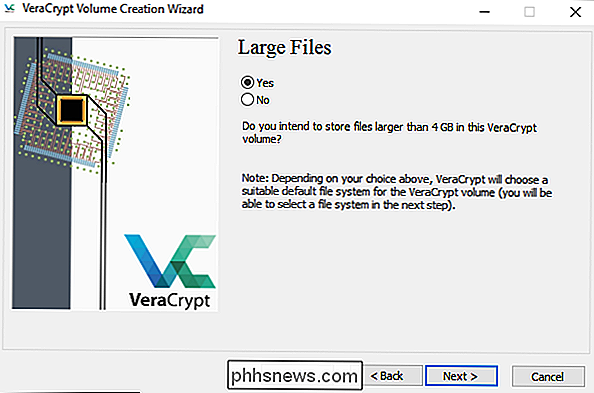

sont une mauvaise idée . Vous devez créer un mot de passe d'au moins 20 caractères. Cependant, vous pouvez créer un mot de passe fort et mémorable, nous vous suggérons de le faire. Une bonne technique consiste à utiliser une phrase secrète au lieu d'un simple mot de passe. Voici un exemple: In2NDGradeMrsAmerman $ aidIWasAGypsy. C'est mieux que password123 tous les jours. Avant de créer le volume actuel, l'assistant de création vous demandera si vous avez l'intention de stocker des fichiers volumineux. Si vous avez l'intention de stocker des fichiers de plus de 4 Go dans le volume, dites-le-cela va modifier le système de fichiers pour mieux répondre à vos besoins.

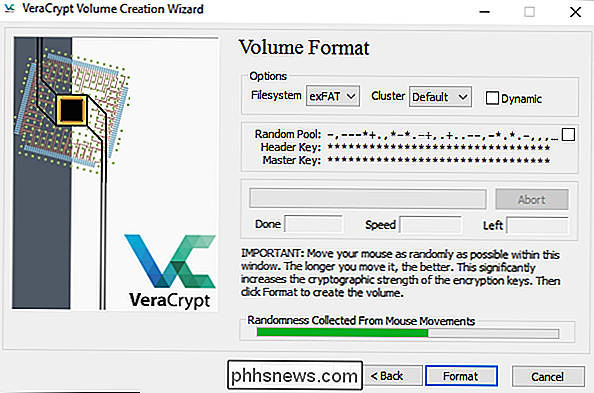

Sur l'écran Volume Format, vous devrez déplacer votre souris pour générer données aléatoires. Il suffit de déplacer votre souris, vous pouvez toujours suivre nos traces - nous avons attrapé notre tablette Wacom et dessiné une photo de Ricky Martin comme un extra sur

Portlandia . Comment est-ce pour le hasard? Une fois que vous avez généré assez de bonté aléatoire, appuyez sur le bouton Format. Une fois le processus de formatage terminé, vous retournerez à l'interface originale de VeraCrypt. Votre volume est maintenant un seul fichier où vous l'avez parqué et prêt à être monté par VeraCrypt

Comment monter un volume chiffré

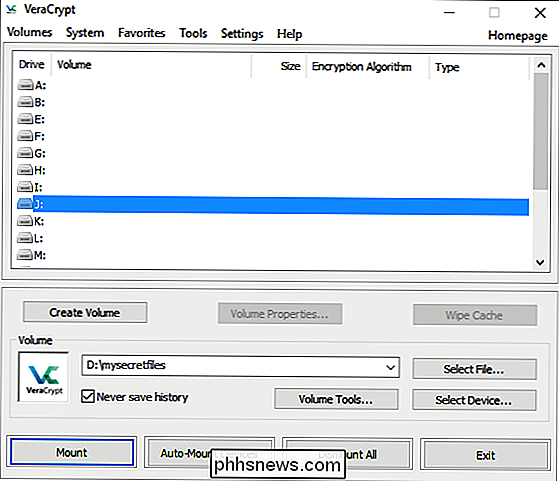

Cliquez sur le bouton "Sélectionner un fichier" dans la fenêtre principale de VeraCrypt et naviguez jusqu'au répertoire où vous avez caché votre conteneur VeraCrypt. Parce que nous sommes extraordinairement sournois, notre fichier se trouve dans D: mysecretfiles. Personne

n'ira penser à regarder là-bas. Une fois le fichier sélectionné, choisissez l'un des disques disponibles dans la case ci-dessus. Nous avons choisi J. Click Mount.

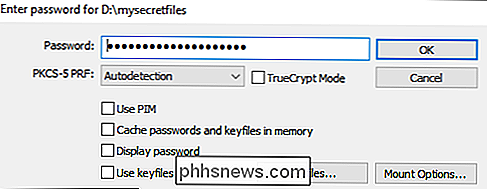

Entrez votre mot de passe et cliquez sur OK

Allons voir mon ordinateur et voir si notre volume crypté a été monté avec succès en tant que lecteur ...

Succès! Un volume de 5 Go de bonté chiffrée douce, tout comme la gentille maman avait l'habitude de faire. Vous pouvez maintenant ouvrir le volume et l'emballer plein de tous les fichiers que vous avez voulu garder à l'abri des regards indiscrets.

N'oubliez pas de nettoyer les fichiers une fois que vous les avez copiés dans le volume crypté. Le stockage régulier du système de fichiers n'est pas sécurisé et les traces des fichiers que vous avez chiffrés resteront sur le disque non chiffré à moins que vous n'essuyiez correctement l'espace. Aussi, n'oubliez pas de remonter l'interface de VeraCrypt et de "démonter" le volume chiffré lorsque vous ne l'utilisez pas activement.

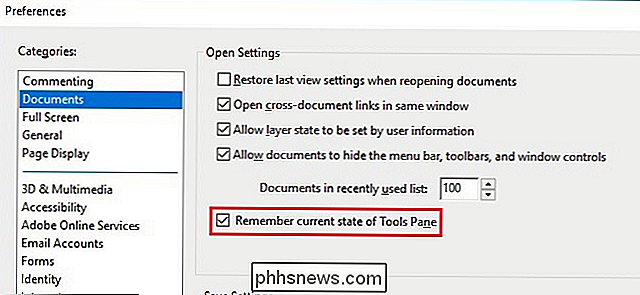

Comment arrêter l'ouverture de la barre latérale d'Adobe Reader DC?

Une nouvelle année a apporté de nouvelles modifications au fonctionnement et aux préférences d'Adobe Acrobat Reader DC, ce qui signifie réapprendre à modifier pour obtenir l'interface utilisateur que vous préférez. Dans cet esprit, le post Q & A SuperUser d'aujourd'hui montre au lecteur comment se débarrasser de cette barre latérale encombrante.

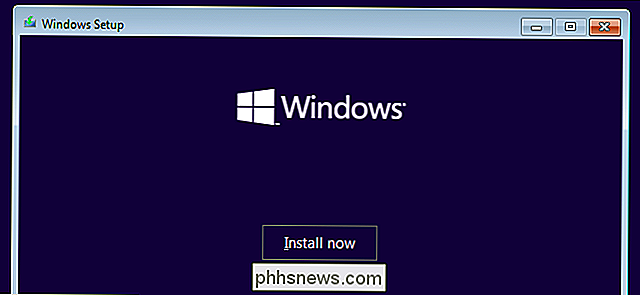

La liste de contrôle ultime pour la réinstallation de Windows sur votre PC

La réinstallation de Windows n'est pas aussi simple que de cliquer sur un programme d'installation. Vous devez d'abord sauvegarder les données importantes, puis vous devez disposer d'un support d'installation et d'une clé de produit avant de continuer, et ce ne sont que les bases. Cette liste de contrôle vous guidera à travers la réinstallation de Windows et vous assurera que vous n'oublierez rien Premièrement: Sauvegardez vos fichiers LIÉS: Le guide de la dernière version pour réinstaller Windows sur votre PC Vous pouvez également Vous voulez vous assurer que les programmes que vous utilisez sauvegardent vos paramètres critiques, comme les données de votre navigateur.