Pourquoi vous ne devriez pas utiliser le filtrage d'adresse MAC sur votre routeur Wi-Fi

Le filtrage d'adresses MAC vous permet de définir une liste d'appareils et d'autoriser uniquement ces appareils sur votre réseau Wi-Fi. C'est la théorie, de toute façon. En pratique, cette protection est fastidieuse à mettre en place et facile à franchir.

C'est l'une des fonctionnalités du routeur Wi-Fi qui vous donnera un faux sentiment de sécurité. Juste en utilisant le chiffrement WPA2 est suffisant. Certaines personnes préfèrent utiliser le filtrage par adresse MAC, mais ce n'est pas une fonctionnalité de sécurité

Fonctionnement du filtrage d'adresses MAC

CONNEXES: Ne pas avoir un faux sentiment de sécurité: 5 façons non sécurisées de sécuriser votre Wi-Fi

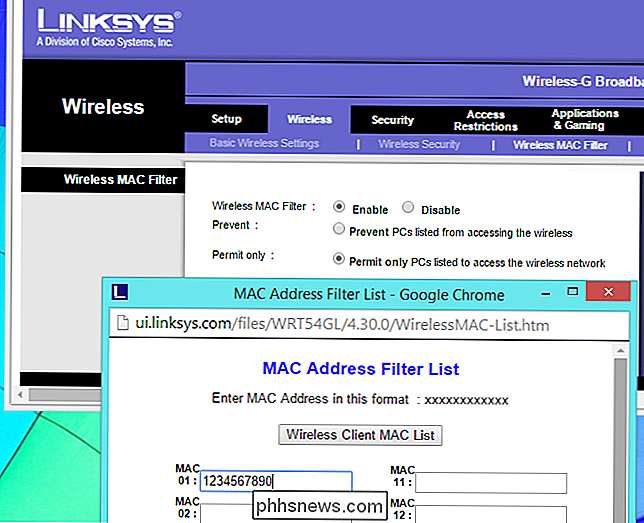

Chaque appareil que vous possédez est doté d'une adresse de contrôle d'accès au support unique (adresse MAC) qui l'identifie sur un réseau. Normalement, un routeur permet à n'importe quel appareil de se connecter - à condition qu'il connaisse la phrase secrète appropriée. Avec le filtrage d'adresse MAC, un routeur compare d'abord l'adresse MAC d'un périphérique avec une liste approuvée d'adresses MAC et autorise uniquement un périphérique sur le réseau Wi-Fi si son adresse MAC a été spécifiquement approuvée.

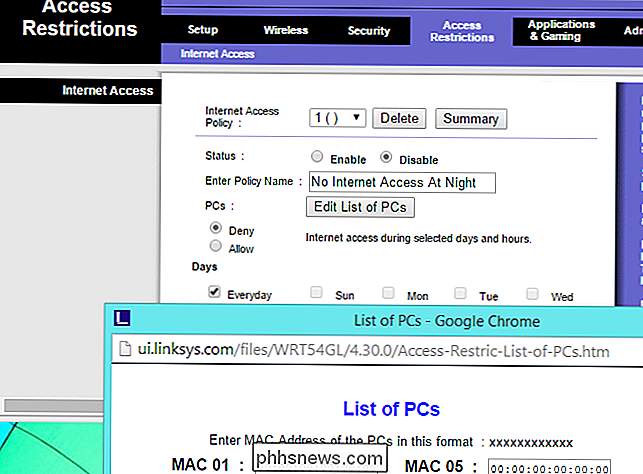

Votre routeur vous permet probablement de configurer une liste d'adresses MAC autorisées dans son interface Web, vous permettant de choisir quels périphériques peuvent se connecter à votre réseau

Le filtrage d'adresses MAC n'offre aucune sécurité

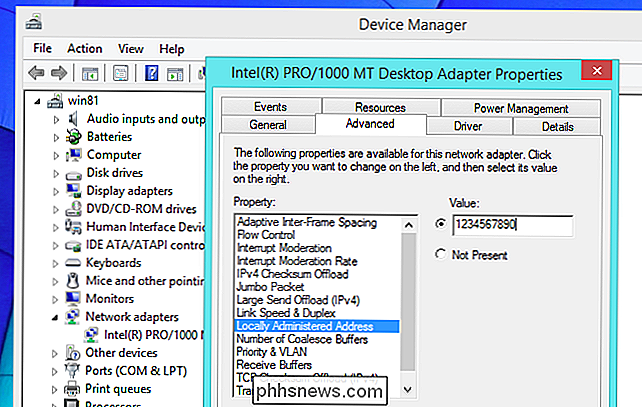

Jusqu'à présent, cela semble très bien. Mais les adresses MAC peuvent être facilement usurpées dans de nombreux systèmes d'exploitation, de sorte que n'importe quel périphérique peut prétendre posséder l'une de ces adresses MAC uniques et autorisées.

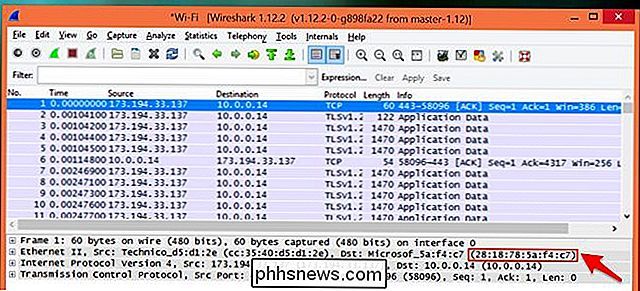

Les adresses MAC sont également faciles à obtenir. Ils sont envoyés sur l'air avec chaque paquet entrant et sortant de l'appareil, car l'adresse MAC est utilisée pour s'assurer que chaque paquet arrive au bon périphérique

CONNEXE: Comment un attaquant peut-il craquer votre sécurité réseau sans fil?

Tout ce qu'un attaquant doit faire est de surveiller le trafic Wi-Fi pendant une seconde ou deux, examiner un paquet pour trouver l'adresse MAC d'un périphérique autorisé, changer l'adresse MAC de son périphérique pour cette adresse MAC autorisée, et se connecter. la place de l'appareil. Vous pensez peut-être que cela ne sera pas possible parce que le périphérique est déjà connecté, mais une attaque «deauth» ou «deassoc» qui déconnecte de force un périphérique d'un réseau Wi-Fi permettra à un attaquant de se reconnecter à sa place. > Nous n'exagérons pas ici. Un attaquant avec un jeu d'outils comme Kali Linux peut utiliser Wireshark pour écouter un paquet, lancer une commande rapide pour changer son adresse MAC, utiliser aireplay-ng pour envoyer des paquets d'association à ce client, puis se connecter à sa place. Tout ce processus pourrait facilement prendre moins de 30 secondes. Et c'est juste la méthode manuelle qui consiste à faire chaque étape à la main - sans parler des outils automatisés ou des scripts shell qui peuvent le rendre plus rapide.

Le cryptage WPA2 est suffisant

CONNEXE:

Le cryptage WPA2 de votre Wi-Fi Be Cracked Offline: Voici comment À ce stade, vous pensez peut-être que le filtrage des adresses MAC n'est pas infaillible, mais offre une protection supplémentaire en utilisant simplement le cryptage. C'est en quelque sorte vrai, mais pas vraiment.

Fondamentalement, tant que vous avez une phrase secrète forte avec le cryptage WPA2, ce cryptage sera la chose la plus difficile à casser. Si un attaquant peut casser votre cryptage WPA2, il sera trivial pour eux de tromper le filtrage d'adresse MAC. Si un attaquant est perplexe par le filtrage d'adresse MAC, il ne sera certainement pas en mesure de casser votre cryptage en premier lieu.

Pensez-y comme l'ajout d'un verrou de bicyclette à une porte de coffre-fort bancaire. Les voleurs de banque qui peuvent passer à travers la porte de la chambre forte n'auront aucun mal à couper un verrou de vélo. Vous n'avez ajouté aucune sécurité supplémentaire réelle, mais chaque fois qu'un employé de banque a besoin d'accéder au coffre-fort, il doit passer du temps à manipuler le verrou du vélo.

C'est fatigant et chronophage

LIÉS:

10 Options utiles que vous pouvez configurer dans l'interface Web de votre routeur Le temps passé à gérer ceci est la principale raison pour laquelle vous ne devriez pas vous embêter. Lorsque vous configurez le filtrage d'adresses MAC en premier lieu, vous devez obtenir l'adresse MAC de tous les appareils de votre foyer et l'autoriser dans l'interface Web de votre routeur. Cela prendra du temps si vous avez beaucoup d'appareils compatibles Wi-Fi, comme la plupart des gens.

Chaque fois que vous obtenez un nouvel appareil - ou qu'un invité vient et doit utiliser votre Wi-Fi sur ses appareils - vous devrez aller dans l'interface Web de votre routeur et ajouter les nouvelles adresses MAC. C'est en plus du processus d'installation habituel où vous devez brancher la phrase de passe Wi-Fi dans chaque périphérique.

Cela ajoute simplement du travail supplémentaire à votre vie. Cet effort devrait porter ses fruits avec une meilleure sécurité, mais l'augmentation minuscule de la sécurité que vous obtenez ne vaut pas le coup.

Ceci est un filtrage de l'adresse MAC

correctement utilisé. une fonction d'administration réseau qu'une fonction de sécurité. Cela ne vous protégera pas contre les intrus qui essaient de pirater votre cryptage et d'accéder à votre réseau. Par exemple, si vous avez des enfants, vous pouvez utiliser le filtrage d'adresse MAC pour interdire l'accès au réseau Wi-FI à votre ordinateur portable ou smartphpone si vous avez besoin de les mettre à la terre. et emporter l'accès à Internet. Les enfants peuvent contourner ces contrôles parentaux avec des outils simples, mais ils ne le savent pas.

C'est pourquoi de nombreux routeurs ont aussi d'autres fonctionnalités qui dépendent de l'adresse MAC d'un périphérique. Par exemple, ils peuvent vous permettre d'activer le filtrage Web sur des adresses MAC spécifiques. Vous pouvez également empêcher les appareils dotés d'adresses MAC spécifiques d'accéder au Web pendant les heures d'école. Ce ne sont pas vraiment des fonctionnalités de sécurité, car elles ne sont pas conçues pour arrêter un attaquant qui sait ce qu'il fait.

Si vous voulez vraiment utiliser le filtrage d'adresse MAC pour définir une liste de périphériques et leurs adresses MAC et les administrer la liste des appareils autorisés sur votre réseau, n'hésitez pas. Certaines personnes apprécient réellement ce genre de gestion à un certain niveau. Cependant, le filtrage d'adresses MAC n'augmente pas vraiment la sécurité de votre réseau Wi-Fi, vous ne devriez donc pas vous sentir obligé de l'utiliser. La plupart des utilisateurs ne devraient pas se préoccuper du filtrage des adresses MAC et, s'ils le font, devraient savoir que ce n'est pas vraiment une fonction de sécurité.

Crédit image: nseika sur Flickr

Comment utiliser AMPPS pour installer Joomla localement sur votre PC

Il n'est pas nécessaire d'avoir un environnement de développement local pour avoir un bon site web. Vous pouvez modifier les fichiers directement sur le serveur ou configurer votre éditeur pour transférer automatiquement les modifications sur le serveur une fois que vous les avez modifiées et enregistrées.

Les décodeurs et les DVR consomment-ils vraiment autant de puissance?

Vous éteignez les lumières lorsque vous quittez la pièce, vous éteignez votre ordinateur lorsque vous ne l'utilisez pas, mais votre facture d'électricité On dirait que vous laissez les lumières proverbiales toute la journée et toute la nuit. Le coupable est probablement assis en silence sous votre téléviseur HD brillant.