Qu'est-ce qu'un module TPM et pourquoi Windows en a-t-il besoin pour le chiffrement de disque?

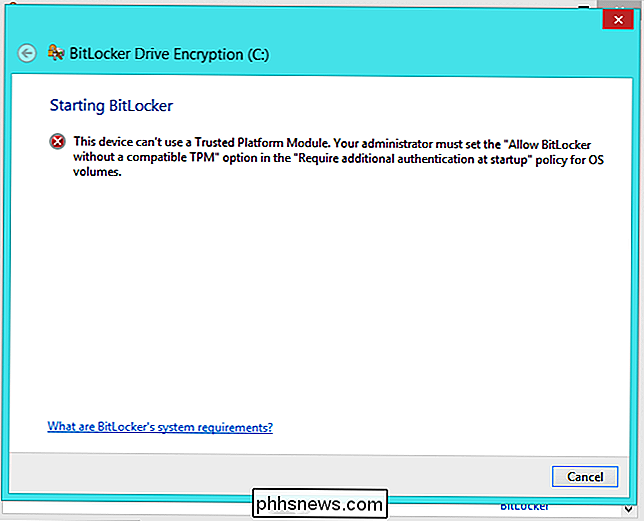

Le chiffrement de disque BitLocker nécessite normalement un TPM sous Windows. Le chiffrement EFS de Microsoft ne peut jamais utiliser un TPM. La nouvelle fonctionnalité de «chiffrement de périphérique» sur Windows 10 et 8.1 nécessite également un TPM moderne, ce qui explique pourquoi il n'est activé que sur le nouveau matériel. Mais qu'est-ce qu'un TPM?

TPM signifie "Trusted Platform Module". C'est une puce sur la carte mère de votre ordinateur qui permet le cryptage de disque dur inviolable sans phrases passives extrêmement longues

Qu'est-ce que c'est, exactement?

CONNEXE: Comment configurer le cryptage BitLocker sur Windows

Le TPM est une puce qui fait partie de la carte mère de votre ordinateur - si vous avez acheté un PC sur étagère, il est soudé sur la carte mère. Si vous avez construit votre propre ordinateur, vous pouvez en acheter un en tant que module additionnel si votre carte mère le supporte. Le TPM génère des clés de chiffrement, en conservant une partie de la clé sur lui-même. Ainsi, si vous utilisez le chiffrement BitLocker ou le chiffrement de périphérique sur un ordinateur avec TPM, une partie de la clé est stockée dans le TPM lui-même, plutôt que sur le disque. Cela signifie qu'un attaquant ne peut pas simplement retirer le disque de l'ordinateur et tenter d'accéder à ses fichiers ailleurs.

Cette puce fournit une authentification matérielle et une détection de sabotage, de sorte qu'un attaquant ne peut pas tenter de retirer la puce et la placer sur une autre carte mère, ou altérer la carte mère elle-même pour tenter de contourner le cryptage - au moins en théorie.

Cryptage, cryptage, cryptage

Pour la plupart des gens, le cryptage est le cas d'utilisation le plus pertinent. Les versions modernes de Windows utilisent le TPM de manière transparente. Connectez-vous simplement avec un compte Microsoft sur un PC moderne équipé du «chiffrement de périphérique» activé et qui utilisera le chiffrement. Activez le cryptage de disque BitLocker et Windows utilisera un TPM pour stocker la clé de cryptage.

Vous accédez normalement à un lecteur crypté en tapant votre mot de passe de connexion Windows, mais il est protégé par une clé de cryptage plus longue. Cette clé de chiffrement est partiellement stockée dans le TPM. Vous avez donc besoin de votre mot de passe de connexion Windows et du même ordinateur que le lecteur pour accéder. C'est pourquoi la "clé de récupération" pour BitLocker est un peu plus longue - vous avez besoin de cette clé de récupération plus longue pour accéder à vos données si vous déplacez le disque vers un autre ordinateur.

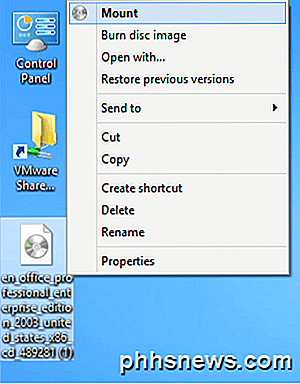

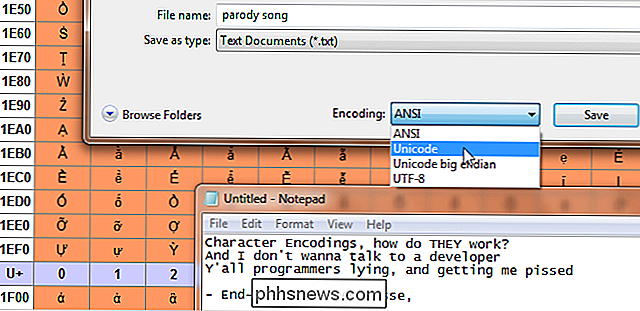

t aussi bien. Il n'a aucun moyen de stocker les clés de chiffrement dans un TPM. Cela signifie qu'il doit stocker ses clés de chiffrement sur le disque dur, ce qui le rend beaucoup moins sécurisé. BitLocker peut fonctionner sur des lecteurs sans TPM, mais Microsoft s'est efforcé de masquer cette option pour souligner l'importance d'un TPM pour la sécurité.

Pourquoi TrueCrypt évite les TPMs

ASSOCIÉS: 3 Alternatives au Now- Défaut TrueCrypt pour votre chiffrement a besoin

Bien sûr, un TPM n'est pas la seule option réalisable pour le chiffrement de disque. La FAQ de TrueCrypt - maintenant supprimée - utilisée pour souligner pourquoi TrueCrypt n'a pas utilisé et n'utiliserait jamais un TPM. Il a critiqué les solutions basées sur TPM comme fournissant un faux sentiment de sécurité. Bien sûr, le site Web de TrueCrypt indique maintenant que TrueCrypt lui-même est vulnérable et vous recommande d'utiliser BitLocker - qui utilise des TPM - à la place. C'est donc un peu confus dans le pays de TrueCrypt.

Cet argument est toujours disponible sur le site web de VeraCrypt. VeraCrypt est une branche active de TrueCrypt. La FAQ de VeraCrypt insiste sur le fait que BitLocker et d'autres utilitaires reposant sur TPM l'utilisent pour empêcher les attaques nécessitant un accès administrateur ou un accès physique à un ordinateur. "La seule chose que le TPM est presque assuré de fournir est un faux sentiment de sécurité", dit la FAQ. Il dit qu'un TPM est, au mieux, «redondant».

Il y a un peu de vrai à cela. Aucune sécurité n'est complètement absolue. Un TPM est sans doute plus d'une fonctionnalité de commodité. Stocker les clés de chiffrement dans le matériel permet à un ordinateur de déchiffrer automatiquement le disque ou de le déchiffrer avec un mot de passe simple. Il est plus sûr que de simplement stocker cette clé sur le disque, car un attaquant ne peut pas simplement retirer le disque et l'insérer dans un autre ordinateur. C'est lié à ce matériel spécifique.

En fin de compte, un TPM n'est pas quelque chose que vous devez penser beaucoup. Votre ordinateur a un TPM ou pas - et les ordinateurs modernes le seront généralement. Les outils de cryptage tels que BitLocker de Microsoft et le «cryptage des périphériques» utilisent automatiquement un TPM pour crypter de manière transparente vos fichiers. C'est mieux que de ne pas utiliser de cryptage, et c'est mieux que de simplement stocker les clés de cryptage sur le disque, comme le fait EFS (Encrypting File System) de Microsoft.

En ce qui concerne les solutions TPM ou non-TPM, BitLocker vs. TrueCrypt et des solutions similaires - eh bien, c'est un sujet complexe que nous ne sommes pas vraiment qualifiés pour traiter ici.

Crédit d'image: Paolo Attivissimo sur Flickr

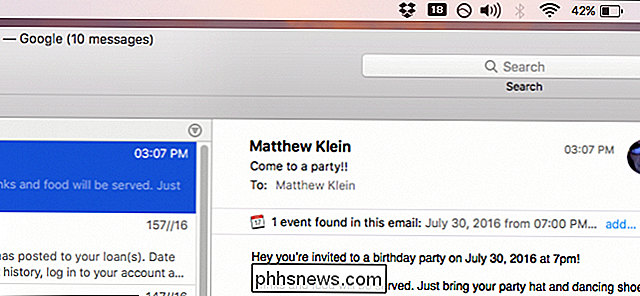

Comment désactiver les suggestions de contacts et d'événements dans Apple Mail

Apple Mail peut vous suggérer des événements de calendrier en fonction des dates et heures qu'il analyse dans vos messages. Bien que cette fonctionnalité puisse sembler très pratique pour certains, d'autres peuvent ne pas vouloir tout utiliser. Heureusement, il existe un moyen de le désactiver. CONNEXION: Comment utiliser les suggestions Apple Mail pour les événements et les contacts Les suggestions de contacts et d'événements sont un ajout récent à Apple Mail dans El Capitan.

Comment voir si votre fournisseur de services Internet limite ses activités Netflix

Il y a eu beaucoup de discussions ces derniers temps sur la relation difficile entre Netflix, géant de la diffusion en continu et fournisseurs de services Internet à large bande. Est-il possible de dire si votre FAI est en train de jouer avec votre connexion Netflix et de dégrader la qualité? Cher How-To Geek, J'ai lu quelques articles sur Netflix et leur combat avec les FAI que vous avez partagé bulletins d'information récents [ Ed.