Qu'est-ce que la "confidentialité différentielle" et comment conserve-t-elle mes données anonymes?

Apple affirme sa réputation en veillant à ce que les données qu'elle recueille restent privées. Comment? En utilisant quelque chose appelé «confidentialité différentielle».

Qu'est-ce que la confidentialité différentielle?

Apple l'explique comme tel:

Apple utilise la technologie de confidentialité différentielle pour découvrir les habitudes d'utilisation d'un grand nombre d'utilisateurs sans compromettre intimité. Pour masquer l'identité d'un individu, la confidentialité différentielle ajoute du bruit mathématique à un petit échantillon du modèle d'utilisation de l'individu. Comme de plus en plus de gens partagent le même schéma, des modèles généraux commencent à émerger, qui peuvent informer et améliorer l'expérience utilisateur.

La philosophie derrière la confidentialité différentielle est la suivante: tout utilisateur dont l'appareil, iPhone, iPad ou Mac, ajoute un calcul à un plus grand groupe de données agrégées (une grande image formée de différentes images plus petites), ne devrait pas être révélé comme la source, et encore moins les données qu'ils ont contribué.

Apple n'est pas la seule entreprise à le faire, soit -Google et Microsoft l'utilisaient encore plus tôt. Mais Apple l'a popularisé en en parlant en détail lors de sa keynote de la WWDC en 2016.

Alors, en quoi est-ce différent des autres données anonymisées, demandez-vous? Eh bien, les données anonymisées peuvent toujours être utilisées pour déduire des informations personnelles si vous en savez assez sur une personne.

Disons qu'un pirate peut accéder à une base de données anonymisée qui révèle la masse salariale d'une entreprise. Disons qu'ils savent aussi que l'employé X déménage dans un autre secteur. Le pirate peut alors simplement interroger la base de données avant et après que l'employé X se déplace et déduire facilement son revenu.

Afin de protéger les informations sensibles de Employee X, la confidentialité différentielle altère les données avec du «bruit» mathématique et d'autres techniques. la base de données, vous ne recevrez qu'une approximation de combien (ou quelqu'un d'autre) l'employé X a été payé.

Par conséquent, sa confidentialité est préservée en raison de la "différence" entre les données fournies et le bruit ajouté à cela, il est donc assez vague qu'il est pratiquement impossible de savoir si les données que vous regardez est en fait un individu particulier.

Comment fonctionne la vie privée différentielle d'Apple

La confidentialité différentielle est relativement nouvelle concept, mais l'idée est que cela peut donner à une entreprise des idées claires basées sur les données de ses utilisateurs, sans savoir ce que exactement ces données disent ou de qui elles proviennent.

Apple, par exemple, s'appuie sur trois composants pour faire sa prise sur Dif Confidentialité travail sur votre Mac ou appareil iOS: hachage, sous-échantillonnage et injection de bruit

Hashing prend une chaîne de texte et la transforme en une valeur plus courte avec une longueur fixe et mélange ces clés en chaînes de caractères uniques irréversibles. ou "hash". Ceci obscurcit vos données de sorte que l'appareil n'en stocke aucune dans sa forme originale.

Le sous-échantillonnage signifie qu'au lieu de rassembler tous les mots saisis par une personne, Apple n'utilisera qu'un échantillon plus petit. Par exemple, supposons que vous ayez une longue conversation avec un ami avec emoji. Au lieu de collecter toute cette conversation, le sous-échantillonnage pourrait à la place n'utiliser que les parties d'Apple, comme les emoji.

Enfin, votre appareil injecte du bruit en ajoutant des données aléatoires dans le jeu de données original pour le rendre plus vague. Cela signifie qu'Apple obtient un résultat qui a été légèrement masqué et qui n'est donc pas tout à fait exact.

Tout ceci se produit sur votre appareil, il a donc déjà été raccourci, mélangé, échantillonné et flouté avant même

Où la confidentialité différentielle d'Apple est-elle utilisée?

Dans de nombreux cas, Apple pourrait vouloir collecter des données pour améliorer ses applications et ses services. À l'heure actuelle, cependant, Apple n'utilise la confidentialité différentielle que dans quatre domaines spécifiques.

- Lorsqu'un nombre suffisant de personnes remplace un mot par un emoji particulier, cela devient une suggestion pour tout le monde.

- Lorsque de nouveaux mots sont ajoutés à suffisamment de dictionnaires locaux pour être considérés comme banaux, Apple les ajoutera au dictionnaire de tous les autres utilisateurs.

- Vous pouvez utiliser un terme de recherche dans Spotlight pour proposer des suggestions et ouvrir ce lien. ou vous permettent de l'installer depuis l'App Store. Par exemple, dites que vous recherchez "Star Trek", ce qui suggère l'application IMDB. Plus il y a de gens qui ouvrent ou installent l'application IMDB, plus elle apparaîtra dans les résultats de recherche de tout le monde.

- Elle fournira des résultats plus précis pour les conseils de recherche dans Notes. Par exemple, disons que vous avez une note avec le mot "apple" dedans. Vous effectuez une recherche de recherche et vous obtenez des résultats non seulement pour la définition du dictionnaire, mais également pour le site Web d'Apple, les emplacements des magasins Apple, etc. Vraisemblablement, plus les gens tapent sur certains résultats, le plus haut et plus souvent ils apparaîtront dans le Lookup pour tout le monde.

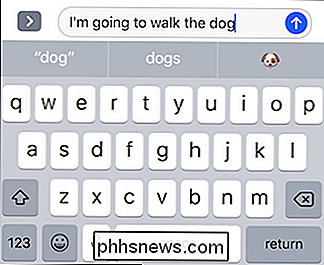

Prenons emojis comme exemple. Dans iOS 10, Apple a introduit une nouvelle fonction de remplacement d'emoji sur iMessage. Tapez le mot "amour", et vous pouvez le remplacer par un emoji coeur. tapez le mot "chien", et - vous l'avez deviné - vous pouvez le remplacer par un emoji de chien.

De même, il est possible pour votre iPhone de prédire quel emoji vous voulez, si vous tapez un message "I «Je vais promener le chien», votre iPhone suggérera utilement l'emoji du chien.

Apple prend donc toutes ces petites données iMessage qu'il recueille, les examine dans leur ensemble et peut en déduire des modèles à partir de ce que les gens tapent. dans quel contexte. Cela signifie que votre iPhone peut vous donner des choix plus intelligents car il profite de toutes les conversations que les autres créent et pense: "c'est probablement l'emoji que vous voulez."

Ça prend un village (d'Emoji)

L'inconvénient de La confidentialité différentielle est qu'elle ne fournit pas de résultats précis dans de petits échantillons. Son pouvoir réside dans le fait que les données spécifiques sont vagues et ne peuvent donc pas être attribuées à un seul utilisateur. Pour que cela fonctionne et fonctionne bien, de nombreux utilisateurs doivent participer.

C'est un peu comme regarder une photo bitmap très proche. Vous ne serez pas en mesure de voir ce que c'est si vous regardez seulement quelques bits, mais quand vous reculez et regardez le tout, l'image devient plus claire et plus définie, même si elle n'est pas super haute résolution.

Ainsi, afin d'améliorer le remplacement et la prédiction des emoji (entre autres), Apple doit collecter des données iPhone et Mac du monde entier pour lui donner une image de plus en plus claire de ce que font les gens et ainsi améliorer ses applications Et services. Il se tourne vers toutes ces données aléatoires, bruyantes et crowdsourced, et l'exploite pour des modèles, comme le nombre d'utilisateurs qui utilisent l'emoji de pêche à la place de "butt".

Donc, la puissance de la confidentialité différentielle repose sur Apple pour examiner de grandes quantités de données agrégées, tout en veillant à ce qu'il ne soit pas plus sage de savoir qui leur envoie ces données.

Comment désactiver la confidentialité différentielle dans iOS et macOS

Si vous n'êtes toujours pas convaincu Cette protection de la vie privée est la bonne pour vous, même si vous avez de la chance. Vous pouvez vous désabonner des paramètres de votre appareil.

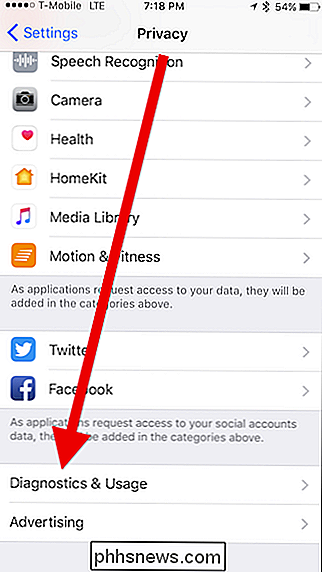

Sur votre appareil iOS, appuyez sur "Paramètres", puis sur "Confidentialité".

Dans l'écran Confidentialité, appuyez sur "Diagnostics & Utilisation".

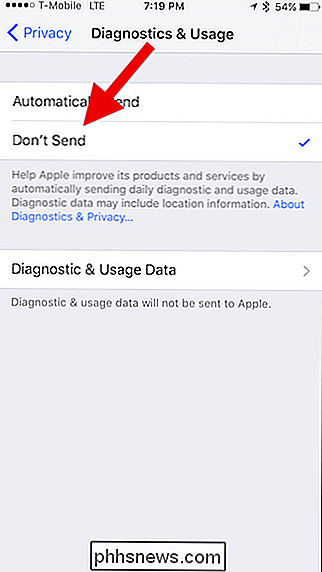

Enfin, sur Dans l'écran Diagnostics & Usage, appuyez sur "Ne pas envoyer".

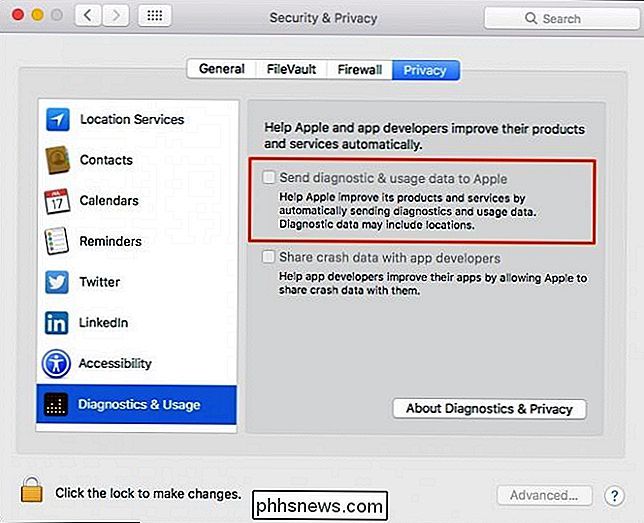

Sur MacOS, ouvrez les Préférences Système et cliquez sur "Sécurité & Confidentialité"

Dans les préférences Sécurité & Confidentialité, cliquez sur l'onglet "Confidentialité" puis sur assurez-vous que "Envoyer les données de diagnostic et d'utilisation à Apple" n'est pas coché. Notez que vous devrez cliquer sur l'icône de verrouillage dans le coin inférieur gauche et entrer le mot de passe de votre système avant de pouvoir effectuer cette modification.

Évidemment, la confidentialité différentielle est beaucoup plus importante, tant en théorie qu'en application. explication. Sa viande et ses pommes de terre reposent en grande partie sur des mathématiques sérieuses et, à ce titre, peuvent devenir assez lourdes et compliquées.

Heureusement, cela vous donne une idée de la façon dont cela fonctionne et vous vous sentez plus confiant données sans crainte d'être identifié.

Ne serait-ce pas génial d'avoir une télévision intelligente? Eh bien pas vraiment. Les téléviseurs intelligents ont beaucoup de problèmes. Si vous avez un téléviseur intelligent, vous feriez mieux de le combiner avec un décodeur pas cher plutôt que d'utiliser ses fonctions intelligentes. Les téléviseurs intelligents sont en fait une bonne idée, en théorie.

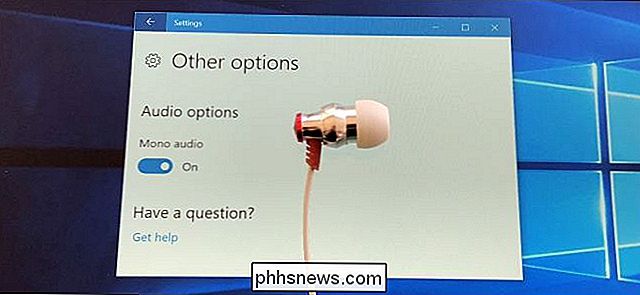

Comment rendre votre PC Windows Utilisation de l'audio "mono" (donc vous pouvez porter un écouteur)

La plupart des fichiers audio que vous écoutez sont en "stéréo", ce qui signifie que à travers les deux haut-parleurs gauche et droit. Cependant, vous pouvez faire en sorte que votre PC mélange le son en mono, tout en combinant les deux haut-parleurs. Cela vous permet d'utiliser un seul écouteur avec votre PC tout en écoutant les pistes audio gauche et droite.