Que sont les attaques par déni de service et les attaques DDoS

Les types les plus courants d'attaques par déni de service (DoS)

Au fond, une attaque par déni de service est généralement effectuée en inondant un serveur - disons, le serveur d'un site Web - au point qu'il est incapable de fournir ses services aux utilisateurs légitimes. Il y a plusieurs façons de le faire, les plus courantes étant les attaques d'inondation TCP et les attaques d'amplification DNS

TCP Inondations Attaques

CONNEXES:

Quelle est la différence entre TCP et UDP? Presque tout Le trafic (HTTP / HTTPS) est effectué à l'aide du protocole TCP (Transmission Control Protocol). TCP a plus de frais généraux que l'alternative, User Datagram Protocol (UDP), mais est conçu pour être fiable. Deux ordinateurs connectés les uns aux autres via TCP confirmera la réception de chaque paquet. Si aucune confirmation n'est fournie, le paquet doit être envoyé à nouveau.

Que se passe-t-il si un ordinateur est déconnecté? Peut-être qu'un utilisateur perd de la puissance, que son FAI a une défaillance ou que l'application utilisée se ferme sans informer l'autre ordinateur. L'autre client doit cesser de renvoyer le même paquet, sinon il gaspille des ressources. Pour éviter les transmissions interminables, une durée de temporisation est spécifiée et / ou une limite est fixée au nombre de fois qu'un paquet peut être renvoyé avant d'abandonner complètement la connexion.

TCP a été conçu pour faciliter une communication fiable entre les bases militaires l'événement d'une catastrophe, mais cette conception même le rend vulnérable aux attaques par déni de service. Lorsque TCP a été créé, personne n'a imaginé qu'il serait utilisé par plus d'un milliard d'appareils clients. La protection contre les attaques par déni de service modernes ne faisait pas partie du processus de conception

L'attaque de déni de service la plus courante contre les serveurs Web est effectuée en spammant des paquets SYN (synchroniser). L'envoi d'un paquet SYN est la première étape de l'initialisation d'une connexion TCP. Après réception du paquet SYN, le serveur répond avec un paquet SYN-ACK (acquittement de synchronisation). Enfin, le client envoie un paquet ACK (accusé de réception), complétant la connexion.

Cependant, si le client ne répond pas au paquet SYN-ACK dans un délai donné, le serveur envoie à nouveau le paquet et attend une réponse . Il va répéter cette procédure encore et encore, ce qui peut gaspiller la mémoire et l'heure du processeur sur le serveur. En fait, si cela est fait assez, il peut gaspiller autant de mémoire et de temps processeur que les utilisateurs légitimes obtiennent leurs sessions coupées, ou de nouvelles sessions sont incapables de démarrer. En outre, l'utilisation accrue de la bande passante de tous les paquets peut saturer les réseaux, les rendant incapables de transporter le trafic qu'ils veulent réellement

Attaques d'amplification DNS

CONNEXES:

Qu'est-ce que DNS et dois-je utiliser un autre serveur DNS? ? Les attaques par déni de service peuvent également viser les serveurs DNS: les serveurs qui traduisent les noms de domaine (comme phhsnews.com) en adresses IP (12.345.678.900) que les ordinateurs utilisent pour communiquer. Lorsque vous tapez phhsnews.com dans votre navigateur, il est envoyé à un serveur DNS. Le serveur DNS vous dirige ensuite vers le site Web actuel. La vitesse et la faible latence sont des préoccupations majeures pour le DNS, de sorte que le protocole fonctionne sur UDP au lieu de TCP. Le DNS est un élément essentiel de l'infrastructure d'Internet, et la bande passante consommée par les requêtes DNS est généralement minime.

Cependant, le DNS s'est lentement développé, avec de nouvelles fonctionnalités progressivement ajoutées au fil du temps. Cela a provoqué un problème: DNS avait une taille de paquet de 512 octets, ce qui n'était pas suffisant pour toutes ces nouvelles fonctionnalités. Ainsi, en 1999> , l'IEEE a publié la spécification des mécanismes d'extension pour le DNS (EDNS), qui a augmenté le plafond à 4096 octets, ce qui a permis d'inclure plus d'informations dans chaque requête.

Ce changement a toutefois rendu le DNS vulnérable aux "attaques d'amplification". Un attaquant peut envoyer des requêtes spécialement conçues aux serveurs DNS, demandant de grandes quantités d'informations, et demandant qu'elles soient envoyées à l'adresse IP de leur cible. Une "amplification" est créée parce que la réponse du serveur est beaucoup plus grande que la requête la générant, et le serveur DNS enverra sa réponse à l'IP falsifiée.

Beaucoup de serveurs DNS ne sont pas configurés pour détecter ou supprimer les mauvaises requêtes les attaquants envoient à plusieurs reprises des demandes falsifiées, la victime est inondée de gros paquets EDNS, encombrant le réseau. Incapable de manipuler autant de données, leur trafic légitime sera perdu

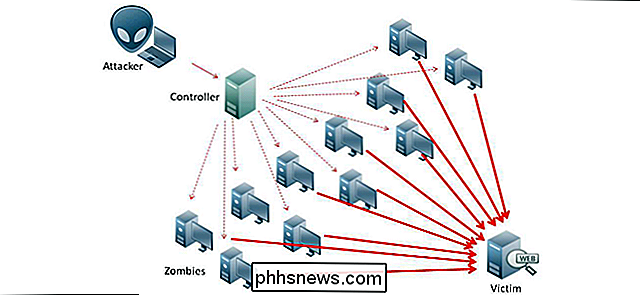

Qu'est-ce qu'une attaque par déni de service distribué (DDoS)?

Une attaque par déni de service distribué est une attaque multiple (parfois involontaire). Les sites Web et les applications sont conçus pour gérer de nombreuses connexions simultanées - après tout, les sites Web ne seraient pas très utiles si une seule personne pouvait visiter à la fois. Les services géants tels que Google, Facebook ou Amazon sont conçus pour gérer des millions ou des dizaines de millions d'utilisateurs simultanés. Pour cette raison, il n'est pas possible pour un seul attaquant de les faire tomber par une attaque par déni de service. Mais

de nombreux attaquants pourraient. CONNEXES:

Qu'est-ce qu'un botnet? La méthode la plus courante pour recruter des attaquants consiste à utiliser un botnet. Dans un botnet, les pirates infectent toutes sortes d'appareils connectés à Internet avec des logiciels malveillants. Ces appareils peuvent être des ordinateurs, des téléphones ou même d'autres appareils dans votre maison, comme les DVR et les caméras de sécurité. Une fois infectés, ils peuvent utiliser ces périphériques (appelés zombies) pour contacter périodiquement un serveur de commande et de contrôle pour demander des instructions. Ces commandes peuvent aller de l'exploration de cryptage à la participation à des attaques DDoS. De cette façon, ils n'ont pas besoin d'une tonne de hackers pour se regrouper - ils peuvent utiliser les dispositifs non sécurisés des utilisateurs à domicile habituels pour faire leur sale boulot.

D'autres attaques DDoS peuvent être effectuées volontairement, habituellement pour des raisons politiques . Des clients comme Low Orbit Ion Cannon

rendent les attaques DoS simples et faciles à distribuer. Gardez à l'esprit qu'il est illégal dans la plupart des pays de participer (intentionnellement) à une attaque DDoS. Enfin, certaines attaques DDoS peuvent être involontaires. Appelé à l'origine comme l'effet Slashdot et généralisé comme le «câlin de la mort», d'énormes volumes de trafic légitime peuvent paralyser un site Web. Vous avez probablement vu cela se produire avant-un site populaire liens vers un petit blog et un afflux énorme d'utilisateurs amènent accidentellement le site vers le bas. Techniquement, ceci est toujours classé comme DDoS, même s'il n'est pas intentionnel ou malveillant.

Comment puis-je me protéger contre les attaques de déni de service?

Les utilisateurs typiques ne doivent pas s'inquiéter d'être la cible du refus de attaques de service. À l'exception des streamers et des joueurs professionnels, il est très rare qu'un DoS soit dirigé vers un individu. Cela dit, vous devriez toujours faire de votre mieux pour protéger tous vos appareils contre les logiciels malveillants qui pourraient faire partie d'un botnet.

Cependant, si vous êtes un administrateur d'un serveur Web, il existe une mine d'informations sur comment sécuriser vos services contre les attaques DoS. La configuration du serveur et les appliances peuvent atténuer certaines attaques. D'autres peuvent être évités en veillant à ce que les utilisateurs non authentifiés ne puissent pas effectuer d'opérations nécessitant des ressources serveur importantes. Malheureusement, le succès d'une attaque DoS est le plus souvent déterminé par qui a le plus grand tuyau. Des services comme Cloudflare et Incapsula offrent une protection en se plaçant devant des sites Web, mais peuvent être coûteux.

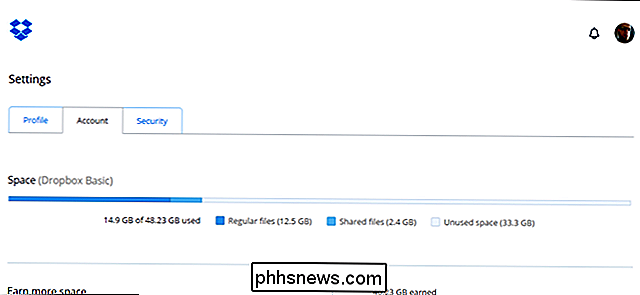

Comment déterminer l'espace de stockage utilisé dans votre dossier Dropbox

Dropbox est un excellent outil pour vous assurer que vous avez accès à tous vos fichiers importants sur n'importe quel appareil que vous utilisez. Trouver combien d'espace de stockage est actuellement utilisé dans votre dossier Dropbox peut être un peu ennuyeux, mais nous sommes là pour vous aider Trouver des détails de stockage Dropbox dans Windows LIÉS: Comment personnaliser et modifier votre Icônes de la barre d'état système dans Windows Déterminer la quantité de stockage Dropbox actuellement utilisée est super simple sous Windows.

Comment enregistrer et modifier des vidéos au ralenti sur votre iPhone

L'enregistrement vidéo au ralenti est l'une des fonctions les plus cool de l'iPhone. Voici comment l'utiliser. L'appareil photo des derniers iPhones (et surtout l'iPhone X) est incroyablement bon. Pour l'enregistrement vidéo au ralenti, il est nettement meilleur que de nombreux reflex numériques. Sur les iPhone 8, 8 Plus et X, vous pouvez enregistrer des vidéos 1080p à 120 ou 240 ips.